U poslednjih par godina, došlo je do velikih promena u odnosu organizacija spram zaštite od cyber napada. Osim trendova uzrokovanih razvojem tehnologije, velike promene donela je pandemija. U svetu IT-a, danas postoje barem dva velika trenda koji usmeravaju potrošnju i investiciju svih organizacija u tehnologiju. Ti su trendovi potaknuli razvoj nove arhitekture poznate kao SASE.

“Uslugazacija” svega i trajna promena u poslovanju

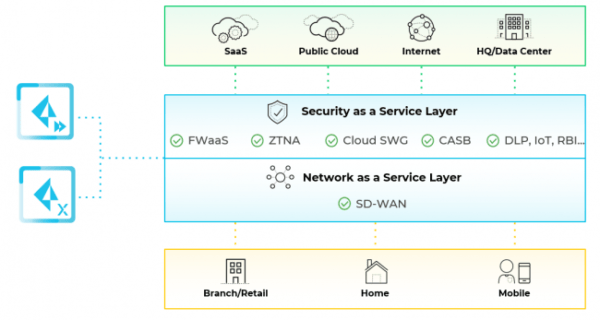

“Uslugizacija” se kreće od softvera (SaaS), infrastrukture (IaaS), pa sve do mreže i sigurnosti (Security as a Service, Network as a Service). Umesto da hakeri “upadaju” u infrastrukturu zbog prevelike zaokupljenosti ili trošenja vremena na održavanje servera i mrežne opreme, as-a-service model omogućava da se deo posla delegira pružatelju usluga. On se potom specijalizuje za određene zadatke, a korisnik očekuje da ih izvršava najbolje što može. Korisnik se zato može fokusirati na najbitnije ili najvrednije aktivnosti. Jer znamo da je vreme novac.

Decenija digitalne transformacije se koncentrisalo i odigralo u nekoliko meseci tokom 2020. godine. Distribuirani rad s bilo koje lokacije na svetu je postao uobičajen i, nezavisno od završetka pandemije, malo je verovatno da će se koncentracija zaposlenih u velikim kancelarijama s komplikovanom infrastrukturom ponoviti. Infrastruktura, pod čim mislimo na mrežu i sigurnost, mora pratiti svakog mobilnog korisnika. U doba eskalirajućih cyber pretnji, ne postoji opravdanje za tretiranje mrežnog prometa na laptopu u centralnom uredu organizacije drugačije od poslovnog tableta u home office okruženju. U protivnom, dolazi do nekonzistentnosti koju napadači iščekuju.

Ovi su trendovi otvorili put razvoju Secure Access Service Edge, nove arhitekture poznatije kao SASE.

Tradicionalan pristup work-from-home je nedostatan

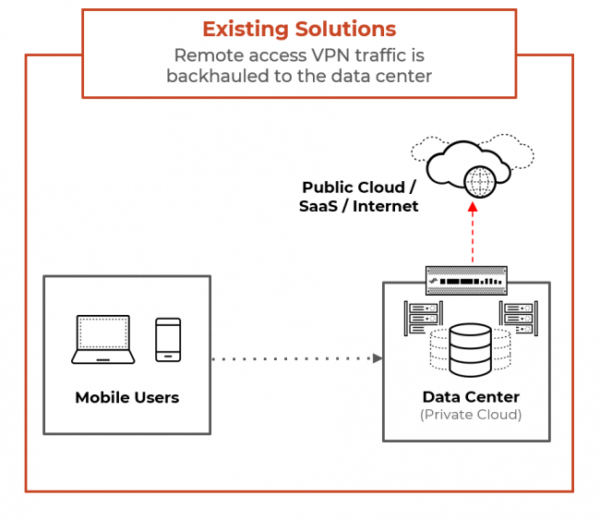

Tradicionalan pristup work-from-home ili udaljenim ispostavama je VPN kojeg prati usmeravanje prometa u “centralu” i, po potrebi, na internet. No, ovakav pristup znači snažnu koncentraciju opreme, znanja i rada u jednoj tački (centralni ured). Sami udaljeni računari zahtevaju puno angažmana IT tehničara. Dodatno, preusmeravanje prometa s mobilnih laptopa do centrale, bez previše ograničenja, otvara površinu napada i povećava rizike.

Ako, pak, želimo dodati sigurnosni tretman prometa koji dovodimo do centrale (Data Loss Prevention, URL filtering i Secure Web Gateway, Next-Gen firewall uz detekciju aplikacija, itd.), infrastruktura u centrali se dodatno komplikuje. Dolazi do složenih rekonfiguracija koje donose vrlo malu skalabilnost.

Paralelno, otkrivamo da sve više aplikacija “beži” u cloud (SaaS, Microsoft Office 365). VPN “centrala” se stoga pokazuje nepotrebno opterećena jer postaje “dumb pipe” za prosleđivanje prometa na internet. Ubrzo, pitamo se zašto toliko prometa “dovlačimo” u centralu da bi ga samo prosledili na internet. Dodatno, suočeni smo s puno održavanja, intervencija i prilivom novih helpdesk ticketa od strane frustriranih korisnika.

Ukratko, postaje jasno da sa sadašnjom arhitekturom udaljenog pristupa imamo “slona u sobi” (eng. elephant in the room). U prevodu, imamo skupo, nesigurno i neefikasno rešenje koje tipično izgleda ovako:

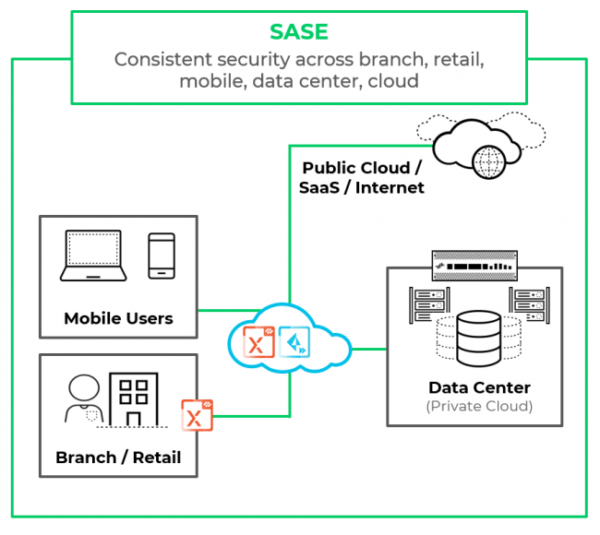

Dva gore pomenuta trenda – pandemija i “uslugizacija” IT-a – omogućili su i ubrzali primenu nove arhitekture. Radi se o Secure Access Service Edge (SASE). Nakon pandemije, VPN u 21. veku bi otprilike mogao izgledati ovako:

Ključna promena je dodavanje novog servisnog sloja. To znači da se oslanjamo na pružaoca usluga SASE pristupa u odrađivanju pametnog i sigurnog spajanja s centralom i internetom. Apstrakuje se jako puno kompleksnosti, uvodeći sigurnosne funkcije filtriranja prometa kod sebe. Time se rasterećuju resursi i pojednostavljuje infrastruktura od centrale do perifernih lokacija i uređaja.

Koje funkcionalnosti podrazumeva optimalno SASE rješenje?

Mnogi proizvođači su u svoj portfolio uvrstili SASE rešenja, no najbolje pozicionirani su oni koji nude:

- Kompletan i integrisan portfolio koji pokriva sve scenarije – od mrežne opreme u centrali, preko perifernih tačaka pristupa (branch office), do klijentskog softvera (endpoint inspekcija i autentikacija korisnika)

- Već izgrađenu infrastrukturu u cloudu koja je dostupna što bliže korisničkim lokacijama (POP točke), bez obzira na geografsku lokaciju. Baš kao i kod, primera radi, mobilnih operatera, geografska pokrivenost (coverage) je izuzetno bitna.

- Jednostavnost implementacije i (re)konfiguracije, pogotovo na perifernim tačkama i mobilnim endpointima. Automatizacija i zero touch provisioning postaje vrlo važan i integralan deo usluge. Implementacija kod hiljadu korisnika/zaposlenih meri se u danima.

- Sve potrebne sigurnosne funkcije integrisane su u servisnom sloju: SD-WAN, FWaaS, ZTNA, SWG, CASB, DLP.

Prisma Access, Palo Alto Networks SASE rešenje, jedno je od onih proizvoda koje zadovoljavaju gore navedene funkcije.