04 lis 2025

W świecie, w którym ataki malware-free stają się normą, tradycyjne antywirusy po prostu nie nadążają. Twój zespół zasypany jest fałszywymi alarmami, sukcesywnie rośnie ryzyko i trudniej skupić się na realnym zagrożeniu.

Poznaj nową generację ochrony endpointów – Falcon Prevent, czyli „EDR Light”. Lekki agent, natychmiastowa ochrona, jeden panel i minimalna obsługa operacyjna. Rozwiązanie, które pomaga powstrzymać ataki, zanim się rozpoczną.

Szybka blokada, pełna świadomość o zagrożeniu

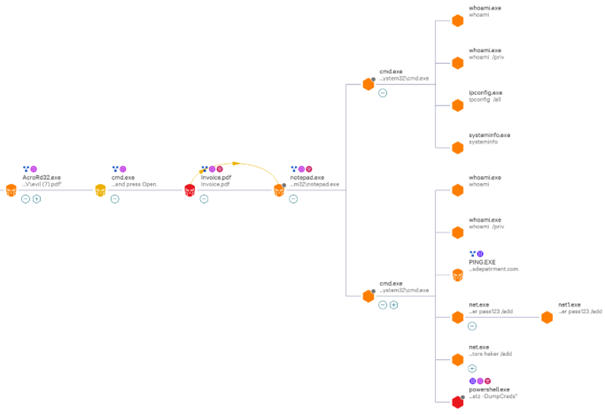

Skąd określenie EDR Light*? Z tym modułem nie otrzymujesz jedynie pop-upu „zagrożenie zablokowane”. Agent CrowdStrike z modułem Falcon Prevent, w momencie detekcji wysyła do chmury telemetrię z hosta dotyczącą wykrytego zagrożenia – otrzymujesz pełny graficzny przebieg zdarzenia, który odpowiada na pytania: co, kto, jak i dlaczego.

W poniższym przypadku atakujący próbował wykorzystać podatność w programie Adobe Reader, przesyłając złośliwy załącznik do skrzynki ofiary – potwierdzamy to, ponieważ aplikacja Microsoft Outlook pojawia się w grafie zdarzeń. Dzięki temu widocznemu przebiegowi analityk może od razu zrozumieć ścieżkę ataku, zlokalizować host, usługę i użytkownika zaangażowanego, i natychmiast podjąć działania – bez godzin ręcznej analizy logów.

Rysunek 1. Blokada zagrożenia pochodzącego z Outlook. Źródło: własne

Jakie dokładnie informacje otrzymujesz?

Otrzymujesz pełny, kontekstowy raport zdarzenia z szeregiem szczegółowych danych. W praktyce dowiesz się, który użytkownik otworzył plik, jakie komendy zostały uruchomione w trakcie ataku, jakie procesy działały równolegle, który silnik – czy ochrona behawioralna, czy wydajny model Machine Learning – wykrył i zablokował zagrożenie oraz jaką dokładnie akcję podjął, aby to zagrożenie zneutralizować. Ponadto masz dostęp do informacji o pliku: czy był już znany w środowisku globalnym lub lokalnym, jakie operacje sieciowe i na dysku wykonał oraz na jakim hoście wystąpił.

Wszystko podane na tacy i gotowe do analizy, tak by twój zespół mógł reagować błyskawicznie i z pełną świadomością sytuacji.

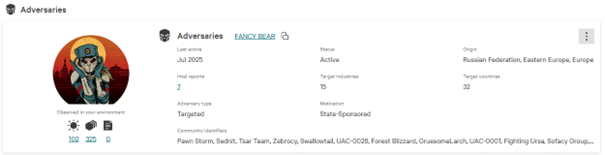

Jeśli podczas ataku, akcje adwersarza zostaną powiązane z bazą Threat Intelligence CrowdStrike’a, otrzymujesz również informacje, jaka grupa hakerska została wykryta w twoim środowisku oraz o tym skąd pochodzi, co ich motywuje i jakie kraje czy gałęzie przemysłu ich interesują. Kiedy wiesz z kim masz do czynienia – dobierasz odpowiedniejsze kroki.

Rysunek 2. Wykryta grupa hakerska. Źródło: własne

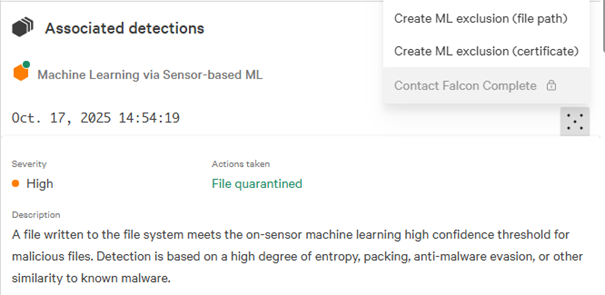

Z widoku detekcji łatwo możesz również utworzyć wykluczenie dla wykrytego pliku, połączyć się do pełnego powershella, basha czy terminala MacOS.

Rysunek 3. Dodawanie wykluczenia. Źródło: własne

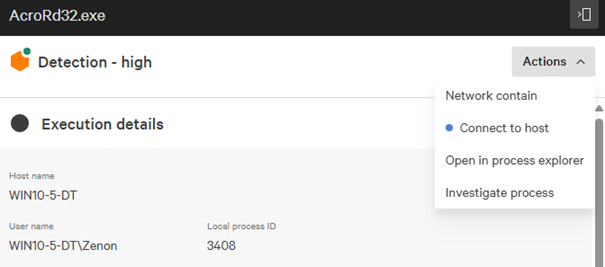

Jeśli host jest pod ciągłym wpływem ataków, możesz z poziomu tego samego widoku wprowadzić go w stan izolacji. Umożliwia to ograniczenie jego komunikacji wyłącznie do panelu Falcon i do wskazanych przez ciebie adresów IP, co pozwala ci nadal łączyć się do niego zdalnie, jednocześnie uniemożliwiając atakującym propagację lub wyciek danych.

Rysunek 4. Możliwe akcje. Źródło: własne

Jak wyglądałby dalszy ciąg zagrożenia bez odpowiedniej ochrony?

Bez odpowiedniej ochrony oraz widoczności jesteś bezbronny. Z racji wzrostu odsetka ataków hands-on-keyboard, zagrożenia stają się coraz bardziej nieprzewidywalne i trudne do zatrzymania. Adwersarz, który uzyskał choćby chwilowy dostęp, może bez przeszkód rozsiewać się po twoim środowisku, tworzyć trwałe uprawnienia, instalować aplikacje i kraść poświadczenia użytkowników. Wykrycie i zablokowanie zagrożenia w pierwszych etapach ataku jest krytyczne, a średni czas breakout-time z roku na rok maleje. Z najnowszego raportu CrowdStrike 2025 Global Threat Report** wynika, że średni czas breakout-time – czyli ruchu lateralnego od pierwszego śladu w organizacji do skoku na kolejnego hosta – wyniósł zaledwie 48 minut, a najszybszy odnotowany przypadek trwał jedynie 51 sekund.

Rysunek 5. Detekcja ataku z wyłączoną prewencją. Źródło: własne

Chcesz dowiedzieć się więcej? Skontaktuj się z nami i sprawdź, jak możesz wzmocnić strategię obrony Twojej firmy!

lub bezpośrednio z Michałem Dębowskim – Product Managerem marki CrowdStrike w Exclusive Networks Poland

michal.debowski@exclusive-networks.pl

+48 605096015

* EDR Light – nazwa własna Exclusive Networks Poland

** 2025 Global Threat Report | Latest Cybersecurity Trends & Insights | CrowdStrike

Najnowsze wiadomości

Zobacz wszystkie wiadomościAktualności

Wi‑Fi 7 w domu i ogrodzie – TP‑Link Deco BE25‑Outdoor już w naszej ofercie

Aktualności

Tenable liderem w raporcie IDC MarketScape

Aktualności

NETGEAR GSM4248PX – przełącznik, który zmienia zasady gry w AV over IP

Aktualności

Logitech Signature Slim Solar+ K980 for Business – klawiatura, która zasila się światłem

Aktualności

F5 i CrowdStrike łączą siły po ataku hackerskim na infrastrukturę związaną z produktem BIG-IP

Aktualności