Još i prije 2020. i pojave pandemije, posao se sve manje doživljavao kao lokacija, a sve više kao aktivnost. Umjesto na fizičku lokaciju na koju smo morali ići – u smislu „Idem na posao“ – danas ne moramo „negdje“ ići da bismo radili. Radimo od bilo gdje, a sve češće i bilo kada.

Osim pandemije (koja je sada iza nas), na ovaj su scenarij utjecala dva faktora:

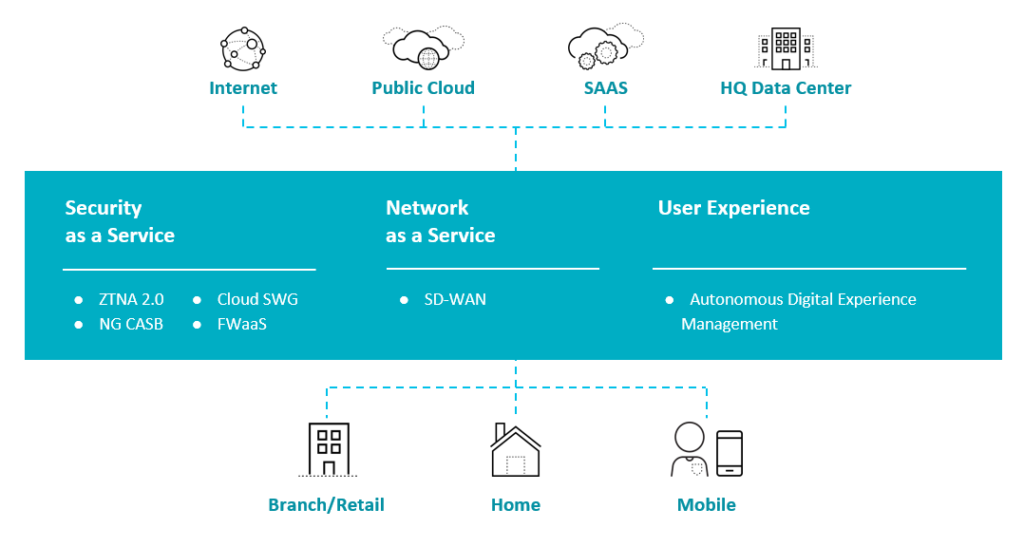

- Aplikacije su posvuda – Organizacije sve češće usvajaju model koji ne podrazumijeva postavljanje aplikacija u data centru. Aplikacije se sada isporučuju hibridno (cloud, SaaS…). Organizacije se sve češće odlučuju za kombinaciju privatnog clouda, javnog clouda, interneta i SaaS modela. Takav model isporuke aplikacija postaje standard.

- Korisnici su posvuda – Velik broj organizacija usvojio je hibridan model rada. Neke tvrtke podupiru djelomični remote rad (rad od kuće dva do tri puta tjedno), neke potpuni remote model, a neke, pak, kombinaciju ova dva pristupa. Ovi poslovni modeli pružaju visoku razinu fleksibilnosti i ne mogu se uspoređivati s prijašnjim pristupom u kojem je posao bio „mjesto“.

Ovo ujedno znači da se površina napada eksponencijalno širi. Budući da se više korisnika, uređaja, aplikacija, usluga i podataka nalazi izvan nego unutar organizacije, promijenio se i način na koji trebamo doživljavati udaljeni pristup.

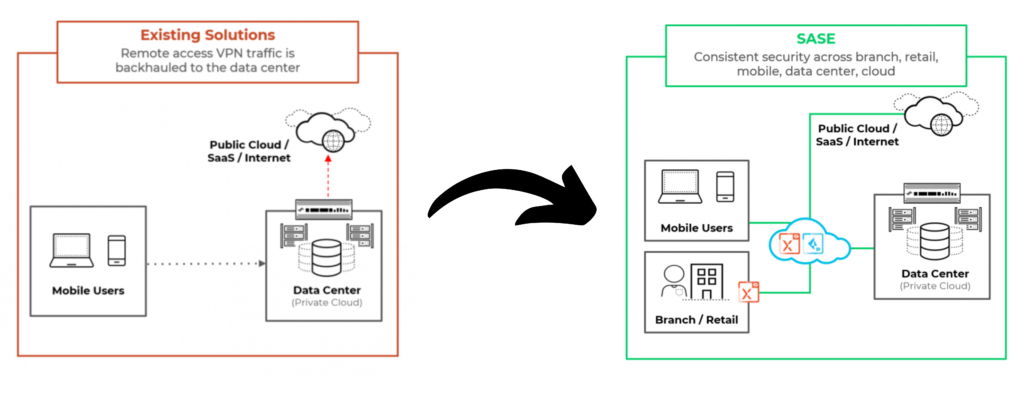

Tradicionalni VPN pristup više ne funkcionira

Budući da sve više aplikacija i lokacija pristupa uspijeva „pobjeći“ sigurnosnoj inspekciji, tradicionalni VPN pristup više ne funkcionira.

Kako bi se odgovorilo na moderne sigurnosne izazove i reducirali infrastrukturni troškovi, infrastrukturu za udaljeni pristup i rješenja sigurnosne inspekcije treba prebaciti u oblak.

Još 2019., Gartner je objavio istraživanje u kojem ističe da će se rješenja za sigurni udaljeni pristup početi konvergirati u ono što je danas poznato kao Secure Access Service Edge ili SASE (izgovara se kao „sassy“).

Uz SASE, organizacije mogu jednostavno:

- Primijeniti načela pristupa s najmanjim privilegijama i kontinuirane provjere identiteta temeljem ponašanjem korisnika i izvršenih promjena na uređajima, što je poznato kao ZTNA (Zero Trust Network Access)

- Provoditi kontinuiranu sigurnosnu inspekciju cjelokupnog prometa s ciljem obrane od svih vektora prijetnji (URL filtering, DLP, anti-malware…)

- Zaštititi sve korisnike i sve aplikacije diljem organizacije, neovisno o lokaciji zaposlenika