Dostarczenie aplikacji

-

01 • Równoważenie ruchu w skali globalnej

PROBLEM

Globalizacja działalności przedsiębiorstw oraz coraz silniejszy trend w kierunku rozpraszania aplikacji pomiędzy wiele centrów przetwarzania danych i operatorów usług chmury zbiegają się w czasie z przemianą w obszarze praktyk pracowniczych, które promują obecnie elastyczność, mobilność i rozproszenie kadr. W rezultacie narodziła się potrzeba, by umożliwić klientom, pracownikom i usługom automatycznym łączenie się z rozproszonymi aplikacjami w oparciu o szereg parametrów biznesowych, takich jak dostępność usługi, położenie geograficzne, czasy reakcji, koszty itp. Samo utworzenie rekordu DNS to już za mało.

ALTERNATYWY

- Utrata ciągłości biznesowej w przypadku awarii kompleksowego centrum przetwarzania danych.

- Możliwość wdrażania tylko strategii typu aktywne/pasywne, co prowadzi do słabego poziomu wykorzystania infrastruktury i wysokich kosztów przełączania awaryjnego (które jest czasochłonne i wymaga złożonych procesów).

- Nadmierne opóĽnienia i pogorszenie jakości usługi dla użytkowników pracujących w roamingu.

ROZWIĄZANIE F5 | BIG-IP DNS

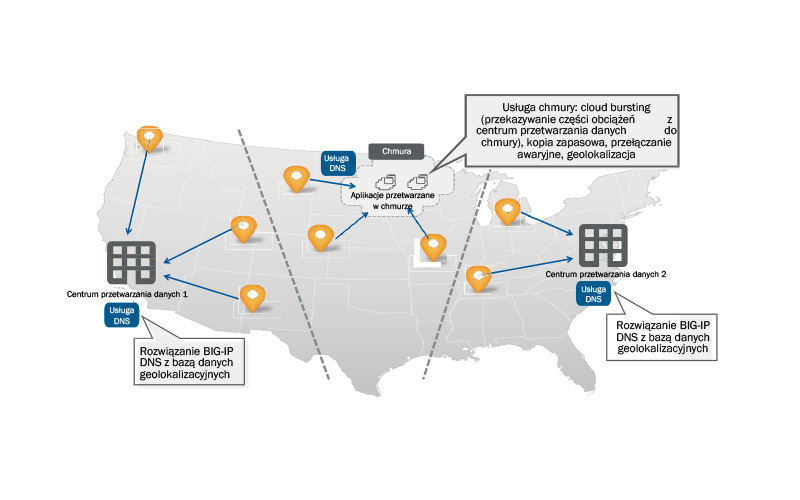

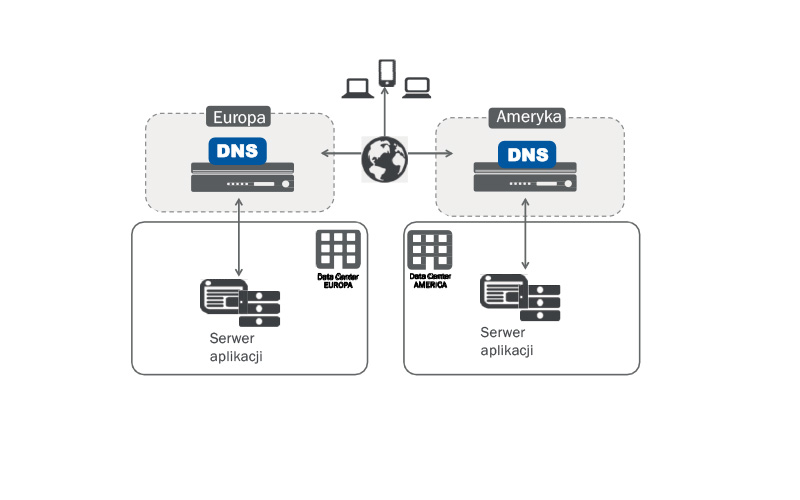

Moduł BIG-IP DNS oferowany przez F5 (dawniej GTM) umożliwia dystrybucję ruchu klienckiego w różnych lokalizacjach (zarówno w odniesieniu do centrum przetwarzania danych, jak i usług w chmurze) na podstawie wielu parametrów biznesowych. Użytkownicy z całego świata mogą uzyskiwać dostęp do aplikacji, korzystając z pojedynczej nazwy usługi (FQDN ? pełnej nazwy domeny). Przekierowanie użytkownika do najbardziej odpowiedniego ośrodka świadczącego usługę następuje na podstawie położenia tego użytkownika, dostępności aplikacji i centrum przetwarzania danych, szybkości łącza, liczby przeskoków i tym podobnych parametrów. Taki schemat zapewnia:

- gwarancję ciągłej dostępności usługi dzięki stałemu monitorowaniu statusu aplikacji w każdej z lokalizacji;

- redukcję opóĽnień w wyniku kierowania użytkownika do instancji najbliższej lub zapewniającej najszybszą odpowiedĽ, co zwiększa komfort pracy użytkownika, szybkość reakcji i produktywność;

- możliwość wdrażania aplikacji w centrach przetwarzania danych w konfiguracji aktywne/aktywne w celu zapewnienia bardzo wysokiej dostępności rozwiązań;

- optymalne wykorzystanie centrów przetwarzania danych (lub infrastruktury chmury) w oparciu o koszty, czas reakcji i tym podobne parametry.

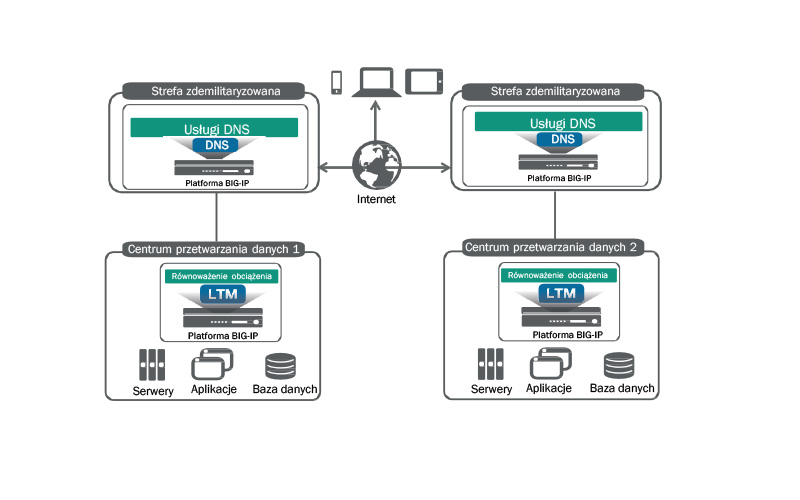

ARCHITEKTURA REFERENCYJNA | RÓWNOWAŻENIE RUCHU W SKALI GLOBALNEJ

-

02 • Równoważenie ruchu lokalnego

PROBLEM

Jednym z głównych problemów dotyczących zarówno aplikacji wewnętrznych, jak i przeznaczonych dla klientów jest utrzymanie dobrej efektywności świadczenia usługi w warunkach gwałtownego wzrostu liczby użytkowników. Szybki wzrost liczby klientów lub skoki natężenia ruchu mogą obciążyć serwery i wydłużyć czas reakcji lub zmniejszyć dostępność usługi. Użytkownik w rezultacie spotka się ze znacznym pogorszeniem jakości albo niestabilnością tej usługi.

ALTERNATYWY

- Zarządzanie wieloma łączami wejściowymi i ręczny podział żądań w ramach poszczególnych usług.

- Zastosowanie większych serwerów, co jest rozwiązaniem mało ekonomicznym i elastycznym.

- Użycie bardziej tradycyjnych, mniej inteligentnych mechanizmów równoważenia, co zmniejsza wydajność usługi oraz ogranicza potencjalną skalowalność rozwiązania.

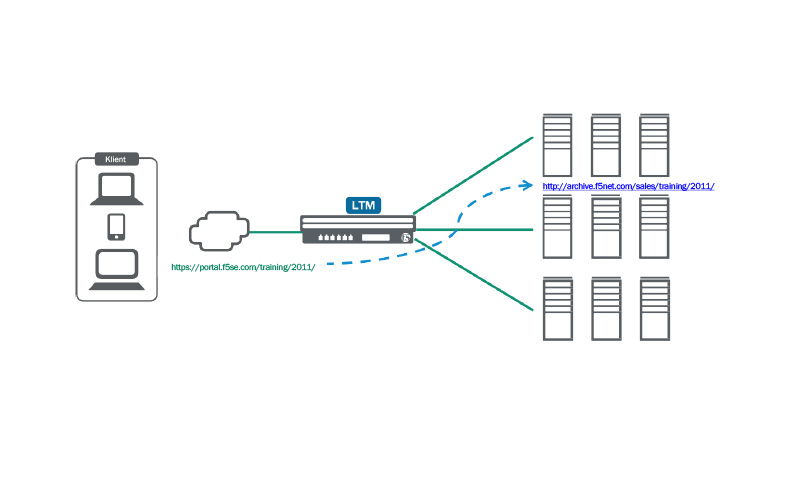

F5 | ROZWIĄZANIE LTM

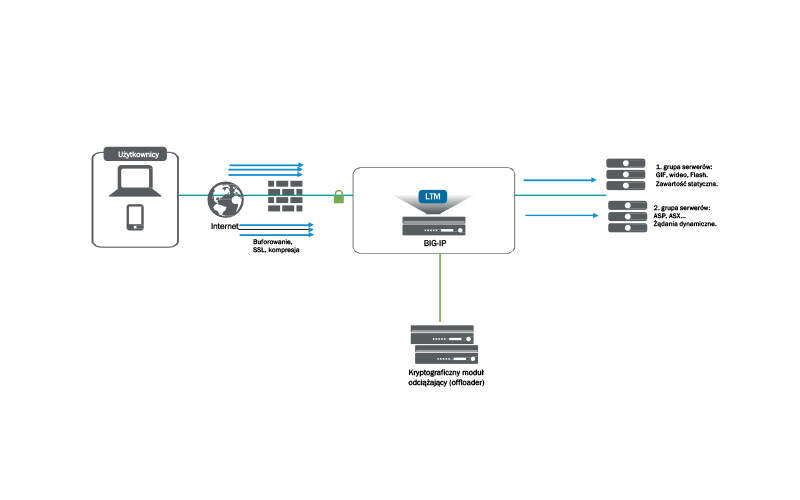

Stosując zaawansowane narzędzia do monitorowania zasobów centrum przetwarzania danych oraz odpowiednio dobrane algorytmy równoważenia obciążenia, można podejmować oparte na wiedzy decyzje o prawidłowej dystrybucji ruchu, aby uzyskać rozwiązanie o bardzo dużej dostępności i wyjątkowej skalowalności.

Rozwiązanie BIG-IP LTM (Local Traffic Manager) umożliwia zrównoważoną dystrybucję ruchu pomiędzy wszystkie zasoby dostępne do obsługi danej aplikacji, podczas gdy użytkownicy zawsze widzą tę samą, pojedynczą nazwę usługi (FQDN, czyli pełną nazwę domeny).

Produkty F5 umożliwiają stosowanie niestandardowych narzędzi monitorujących nawet w środowiskach, w których używa się aplikacji starszych lub budowanych na zamówienie, pozwalając uzyskać ten sam poziom skalowalności i wydajności bez potrzeby przebudowy lub przeprogramowywania istniejących systemów.

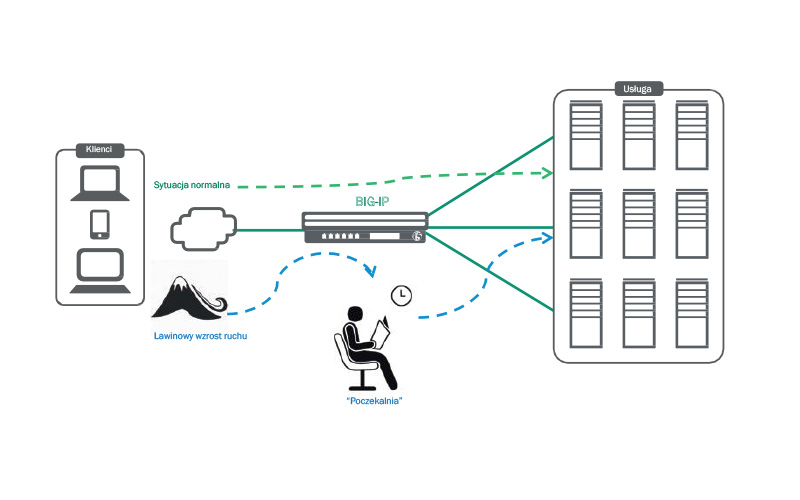

ARCHITEKTURA REFERENCYJNA | RÓWNOWAŻENIE RUCHU LOKALNEGO

-

03 • Równoważenie środowisk z wieloma podłączeniami

PROBLEM

Mechanizmy wdrażania aplikacji uległy zmianie związanej z korzystaniem z usług chmury, oferującej nowe modele użytkowania rozwiązań informatycznych. Dało to przedsiębiorstwom większą elastyczność w takich aspektach, jak model świadczenia usług, szybkość wprowadzania produktów na rynek, zarządzanie kosztami itp.

Inną, podobną alternatywą może być budowanie chmur prywatnych oraz generowanie nowych modeli wdrażania w architekturach hybrydowych, które umożliwiają skorzystanie z najlepszych cech każdego z tych typów wdrożeń.

Z tego względu coraz częściej aplikacje wdraża się w środowisku „multihomingu”, które wymaga monitorowania sposobu wykorzystania usług według nowych parametrów biznesowych, takich jak koszty, odległość, dostępność itp. Są to parametry, które w przeszłości nie były przedmiotem powszechnej uwagi.

ALTERNATYWY

- Ręczna konfiguracja dla każdego użytkownika z osobna lub narzucanie obowiązku łączenia się z centrum przetwarzania danych.

- Utrata ciągłości działania przedsiębiorstwa w przypadku całkowitej awari centrum przetwarzania danych.

- Strategie aktywne/pasywne wraz z ich konsekwencjami: słabym wykorzystaniem infrastruktury i dużymi kosztami przełączania awaryjnego (w kategoriach czasu i procesów).

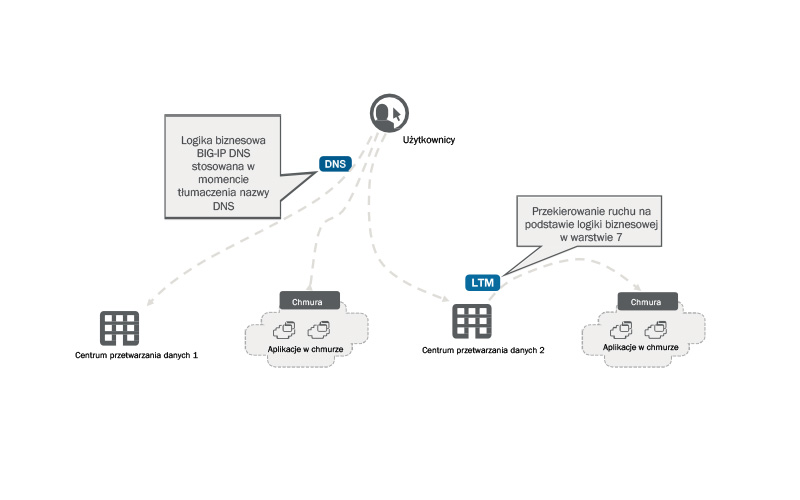

F5 | ROZWIĄZANIE LTM + BIG-IP DNS

Moduł F5 BIG-IP DNS oferowany przez (dawniej GTM) umożliwia dystrybucję ruchu użytkowników lub klientów pomiędzy różne centra przetwarzania danych lub usługi chmury na podstawie wielu parametrów biznesowych.

Uzupełnieniem jego możliwości są funkcje oferowane przez moduł LTM (Local Traffic Manager), który pozwala na kierowanie ruchu do różnych lokalizacji przez sterowanie jego widocznością w warstwie 7. Połączenie tych dwóch modułów zapewnia bardzo precyzyjną kontrolę nad tym, w jaki sposób użytkownik może się łączyć z aplikacją ? niezależnie od jej położenia czy stosowanej architektury.

ARCHITEKTURA REFERENCYJNA | RÓWNOWAŻENIE ŚRODOWISK Z WIELOMA PODŁĄCZENIAMI

-

04 • Zapewnianie ciągłości biznesowej przy minimum systemów zapasowych centrum przetwarzania danych

PROBLEM

Ciągłość biznesowa, czyli ciągłość funkcjonowania systemów przedsiębiorstwa, nie może ulegać zakłóceniu w sytuacjach awaryjnych. Jednak wdrażanie zapasowych centrów przetwarzania danych oferujących pełną moc obliczeniową to bardzo kosztowna inwestycja. Trzeba także pamiętać o związanych z tym problemach z zachowaniem zgodności z regulacjami prawnymi.

Z tego względu powinno być możliwe przyznawanie dostępu do usług zapasowego centrum przetwarzania danych na zasadzie selektywnej, tylko w przypadku tych użytkowników, dla których jest on wymagany zgodnie z umową o poziom usług (SLA).

ALTERNATYWY

- Ręczne procedury nie gwarantują zachowania ciągłości biznesowej i wymagają interwencji człowieka.

- Budowanie zapasowych, 'lustrzanych’ centrów przetwarzania powoduje niekorzystny wzrost nakładów inwestycyjnych i kosztów operacyjnych.

F5 | ROZWIĄZANIE BIG-IP DNS

Rozwiązanie BIG-IP DNS umożliwia inteligentne równoważenie ruchu pomiędzy różnymi centrami przetwarzania danych w konfiguracji aktywne/aktywne oraz aktywne/pasywne.

Po zdefiniowaniu usług o newralgicznym znaczeniu, które wymagają zachowania ciągłości biznesowej, oraz określeniu, którzy użytkownicy muszą mieć zapewniony dostęp do tych usług, F5 udostępnia automatyczne mechanizmy kierujące wszystkich użytkowników do podstawowego centrum przetwarzania danych, a w razie jego awarii przenoszące ruch od wybranych użytkowników do centrum zapasowego. Taka możliwość precyzyjnego sterowania dostępem poszczególnych użytkowników ma wyjątkowo istotne znaczenie dla dotrzymania zagwarantowanych umownie poziomów usług (SLA).

Za pomocą struktur danych w module LTM (Local Traffic Manager), w których przechowywane są informacje na temat poszczególnych uprzywilejowanych użytkowników, można ponadto określić konkretne usługi w centrum zapasowym, do których ma mieć dostęp dany użytkownik. Jeśli użytkownik nie ma takiego dostępu do pewnej usługi, zobaczy komunikat informujący, że 'usługa jest tymczasowo niedostępna’.

Moduł iControl pozwala na zintegrowanie zarządzania tymi strukturami danych z narzędziami innych firm. Umożliwia to na przykład importowanie do rozwiązania plików danych uprzywilejowanych użytkowników.

ARCHITEKTURA REFERENCYJNA | ZAPEWNIANIE CIĄGŁOŚCI BIZNESOWEJ PRZY MINIMUM SYSTEMÓW ZAPASOWYCH CENTRUM PRZETWARZANIA DANYCH

-

05 • Ciągłość biznesowa a kontrola natłoku w ruchu dostępowym

PROBLEM

Tradycyjne podejście do wdrażania zapór (zarówno tradycyjnych, jak i tych nowej generacji) w klastrach nie zapewnia odpowiedniej skalowalności, proporcjonalnej do potrzeb chronionych przez te rozwiązania użytkowników i usług. W większości przypadków skalowalność tych mechanizmów wynika wyłącznie z faktu, że platforma została początkowo zwymiarowana 'z zapasem’, a nie z faktycznej możliwości zwiększenia wydajności na żądanie. Ma to bardzo poważne konsekwencje finansowe i operacyjne.

Taki brak elastyczności powoduje, że często w celu zwiększenia wydajności konieczna jest całkowita wymiana platformy zabezpieczeń, co pociąga za sobą skutki ekonomiczne i operacyjne. Ponadto piętą achillesową tych platform jest ograniczona liczba połączeń na sekundę oraz połączeń jednoczesnych. Oba te czynniki mają newralgiczne znaczenie w granicznych środowiskach bezpieczeństwa i często dotykają tę samą zaporę, która odczuwa spadki wydajności (na przykład podczas ataku typu DDoS).

ALTERNATYWY

- Zaplanowanie rozmiaru platformy zapory (tradycyjnej lub nowej generacji) przekraczającego aktualne potrzeby – co wiąże się w konsekwencji z nakładami inwestycyjnymi i kosztami operacyjnymi.

- Zmniejszenie zwrotu z inwestycji w te platformy, spowodowane brakiem możliwości realnego rozwoju na żądanie.

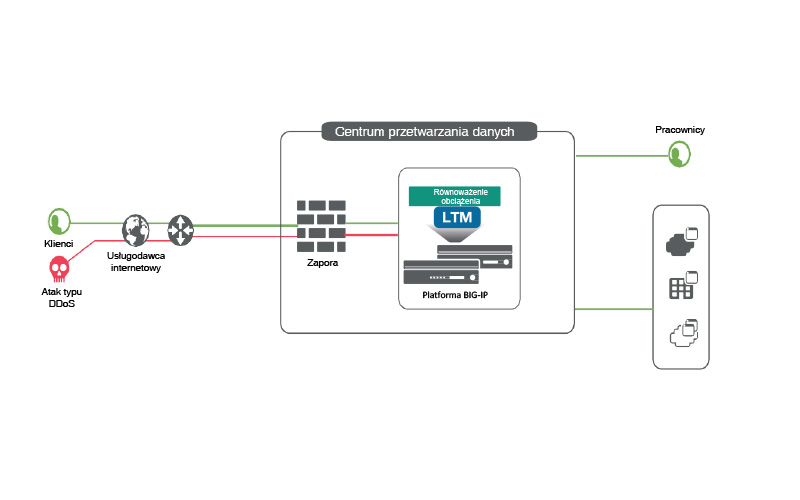

F5 | ROZWIĄZANIE LTM

Moduł LTM (Local Traffic Manager) oferowany przez F5 umożliwia zrównoważenie wszystkich elementów systemu zabezpieczeń zbudowanego z grupy zapór w architekturze typu ?kanapka?, utrzymanie trwałości sesji i uniknięcie przepływów asymetrycznego ruchu między tymi elementami. Taka architektura umożliwia wdrażanie dodatkowych elementów stosownie do potrzeb. Nowe elementy mogą mieć inne parametry wydajności (a nawet pochodzić od innego producenta) niż elementy istniejące. Można je ponadto wdrażać bez wyłączania usługi.

Cała logika niezbędna do sterowania dystrybucją ruchu i zarządzania dostępnością elementów jest zlokalizowana w rozwiązaniu F5. Umożliwia to monitorowanie i ochronę zasobów zapory w celu uniknięcia spadku wydajności.

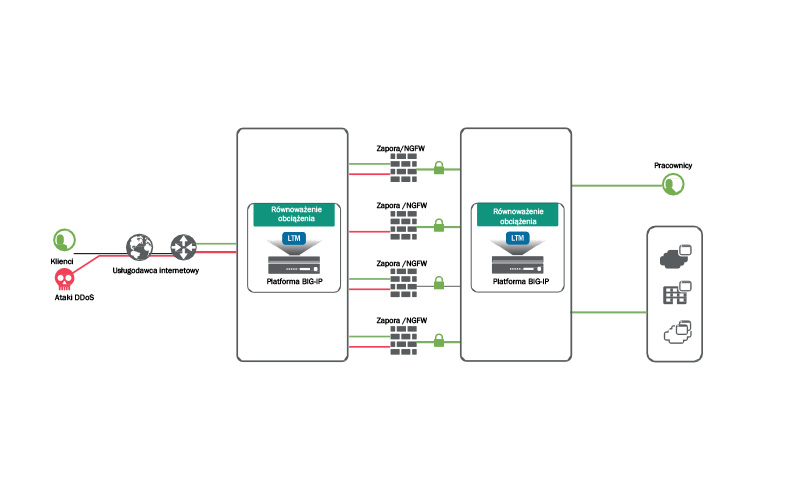

ARCHITEKTURA REFERENCYJNA | SKALOWALNOŚĆ ZAPÓR

-

06 • Skalowalność zapór

PROBLEM

Tradycyjne podejście do wdrażania zapór (zarówno tradycyjnych, jak i tych nowej generacji) w klastrach nie zapewnia odpowiedniej skalowalności, proporcjonalnej do potrzeb chronionych przez te rozwiązania użytkowników i usług. W większości przypadków skalowalność tych mechanizmów wynika wyłącznie z faktu, że platforma została początkowo zwymiarowana 'z zapasem’, a nie z faktycznej możliwości zwiększenia wydajności na żądanie. Ma to bardzo poważne konsekwencje finansowe i operacyjne.

Taki brak elastyczności powoduje, że często w celu zwiększenia wydajności konieczna jest całkowita wymiana platformy zabezpieczeń, co pociąga za sobą skutki ekonomiczne i operacyjne. Ponadto piętą achillesową tych platform jest ograniczona liczba połączeń na sekundę oraz połączeń jednoczesnych. Oba te czynniki mają newralgiczne znaczenie w granicznych środowiskach bezpieczeństwa i często dotykają tę samą zaporę, która odczuwa spadki wydajności (na przykład podczas ataku typu DDoS).

ALTERNATYWY

- Zaplanowanie rozmiaru platformy zapory (tradycyjnej lub nowej generacji) przekraczającego aktualne potrzeby – co wiąże się w konsekwencji z nakładami inwestycyjnymi i kosztami operacyjnymi.

- Zmniejszenie zwrotu z inwestycji w te platformy, spowodowane brakiem możliwości realnego rozwoju na żądanie.

F5 | ROZWIĄZANIE LTM

Moduł LTM (Local Traffic Manager) oferowany przez F5 umożliwia zrównoważenie wszystkich elementów systemu zabezpieczeń zbudowanego z grupy zapór w architekturze typu ?kanapka?, utrzymanie trwałości sesji i uniknięcie przepływów asymetrycznego ruchu między tymi elementami. Taka architektura umożliwia wdrażanie dodatkowych elementów stosownie do potrzeb. Nowe elementy mogą mieć inne parametry wydajności (a nawet pochodzić od innego producenta) niż elementy istniejące. Można je ponadto wdrażać bez wyłączania usługi.

Cała logika niezbędna do sterowania dystrybucją ruchu i zarządzania dostępnością elementów jest zlokalizowana w rozwiązaniu F5. Umożliwia to monitorowanie i ochronę zasobów zapory w celu uniknięcia spadku wydajności.

ARCHITEKTURA REFERENCYJNA | SKALOWALNOŚĆ ZAPÓR

-

07 • Rozwiązania BIG-IP na potrzeby skalowalności usług DNS

PROBLEM

Protokół DNS stał się aspektem o krytycznym znaczeniu dla działania Internetu, a jego znaczenie będzie jeszcze rosnąć wraz z upowszechnianiem się protokołu IPv6, w którym adresy IP mają 128 bitów (a nie 32 bity, tak jak w protokole IPv4). Duży wzrost liczby urządzeń mobilnych oraz nadejście ery Internetu rzeczy (IoT) również przyczyniły się do ogromnego wzrostu liczby żądań DNS, które muszą zostać obsłużone.

Szacuje się, że około 41% przypadków awarii infrastruktury WWW wynika z problemów z usługą DNS. Dlatego też tak wielkie znaczenie ma utrzymywanie jej dostępności. Zanik lub pogorszenie się usługi negatywnie wpływa na jej użytkowników, co przekłada się na utratę przychodów i produktywności osób, które muszą uzyskać dostęp do zasobów firmowych, takich jak poczta elektroniczna.

ALTERNATYWY

- Trudne do uzasadnienia ryzyko utraty usługi DNS, co stwarza zagrożenie dla ciągłości biznesowej i produktywności pracowników firmy.

- Dodawanie kolejnych serwerów DNS bez inteligentnego równoważenia obciążeń z monitorowaniem wydajności serwerów również nie jest dobrą praktyką.

F5 | ROZWIĄZANIE DNS

Rozwiązanie F5 BIG-IP DNS umożliwia skalowanie istniejących produktów DNS w efektywny i bezpieczny sposób, udostępniając ponadto zróżnicowane funkcje, takie jak równoważenie obciążenia i monitorowanie tradycyjnych systemów DNS. DNS Express to zastrzeżona technologia F5, która umożliwia przenoszenie stref z tradycyjnej infrastruktury DNS na urządzenie BIG-IP, gdzie są obsługiwane z pamięci RAM i z przyspieszeniem sprzętowym. Kolejną ogromną zaletą rozwiązania F5 DNS Express jest fakt, że korzysta ono z własnej implementacji, która nie jest oparta na oprogramowaniu BIND.

Ponadto F5 BIG-IP DNS może stosować multicasting IP w celu dystrybucji usług DNS do wielu centrów przetwarzania danych. Na żądanie odpowiada to połączenie, które jest najszybsze albo najbliższe lokalizacji zapytania.

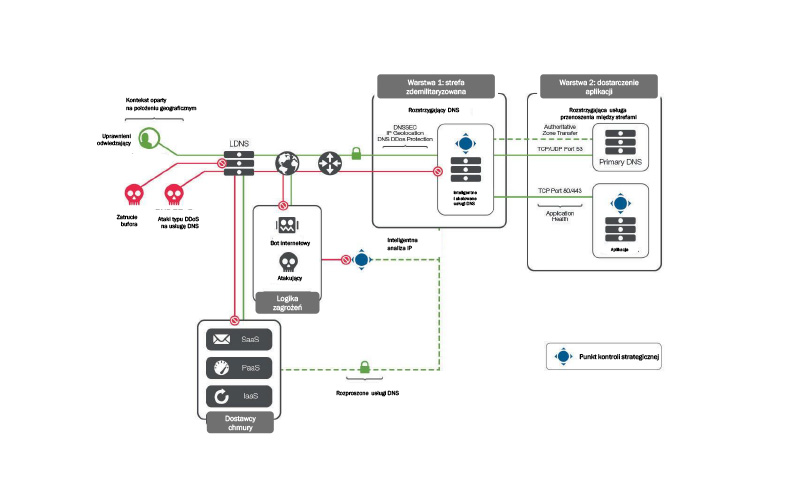

ARCHITEKTURA REFERENCYJNA | SKALOWALNOŚĆ USŁUG DNS

-

08 • Federacja i uproszczenie środowisk VDI

PROBLEM

Środowiska VDI często wykorzystuje się w celu umożliwienia użytkownikom dostępu do środowisk korporacyjnych bez potrzeby wdrażania prze nich zaawansowanych i kosztowych urządzeń. Takie zastosowanie pociąga jednak za sobą pewne problemy, wynikające bezpośrednio z architektury technologii tego typu.

Każde środowisko VDI wymaga zastosowania elementu uwierzytelniającego użytkowników, innego elementu do prezentowania opcji dostępnych dla poszczególnych użytkowników, a także elementu, który pełni rolę „pośrednika” i zarządza dostępem do infrastruktury VDI.

W środowisku, w którym wdrożono wiele rozwiązań VDI, konieczne będzie powielanie tej samej architektury dla każdego środowiska, co zwiększa zarówno nakłady na początkową implementację, jak i dalsze koszty użytkowania, związane z potrzebą konserwacji wielu środowisk.

ALTERNATYWY

- Rozwiązania VDI pochodzące od wielu dostawców, co powoduje trudny do uzasadnienia wzrost nakładów inwestycyjnych i kosztów operacyjnych.

- Stosowanie niestandardowych elementów w rozwiązaniach VDI ogranicza ich elastyczność z perspektywy użytkownika i może prowadzić do wzrostu kosztów.

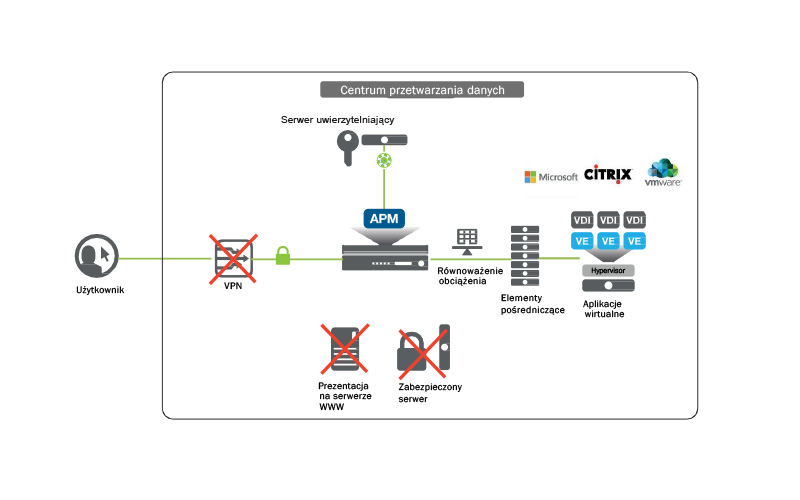

F5 | ROZWIĄZANIE APM

Rozwiązanie F5 APM (Access Policy Manager) uwierzytelnia użytkowników i nawiązuje z siecią tunele VPN zabezpieczone protokołem SSL, zastępując bramę bezpieczeństwa stosowaną w środowiskach VDI.

Ponadto APM prezentuje użytkownikowi ekran z różnymi opcjami do wyboru, konsolidując wszystkie te funkcje w postaci jednej platformy, co eliminuje konieczność zastosowania takiego elementu w ramach rozwiązania VDI.

APM jako produkt jest niezależny od wdrożonego rozwiązania VDI, co umożliwia zachowanie jednolitego standardu obsługi i funkcjonalności rozwiązania dla klienta, który będzie widzieć na ekranie te same opcje wyświetlone w tym samym formacie niezależnie od tego, jaki produkt VDI został wdrożony.

ARCHITEKTURA REFERENCYJNA | FEDERACJA I UPROSZCZENIE ŚRODOWISK VDI

-

09 • Migracja środowisk Exchange

PROBLEM

Migracja wersji i środowisk Exchange może być procesem niezwykle skomplikowanym. Aby zagwarantować jego sukces, klienci muszą przeprowadzać takie migracje stopniowo i synchronizować zmiany wprowadzane na serwerach ze zmianami na komputerach klienckich.

Jeśli usługa Exchange nie ma konfiguracji domyślnej, migracja może stać się jeszcze bardziej złożona. Jest tak na przykład w przypadku, gdy dodano uwierzytelnianie dwuskładnikowe i z tego względu nie można przenieść praw dostępu HTTP w sposób niezauważalny dla użytkowników. W przypadku migracji do wersji Exchange 2013 zakłada się konieczność zmiany w infrastrukturze klienta.

Trzeba wziąć pod uwagę niezbędne zabezpieczenie zdalnego dostępu, przygotowanie infrastruktury w celu skonsolidowania funkcji serwerów, wirtualizację oraz konfigurację sieci. Są to dla przedsiębiorstw bardzo poważne wyzwania, grożące przy tym utratą usługi do chwili zakończenia migracji.

ALTERNATYWY

- Ręczna migracja użytkowników z jednego środowiska do innego, łącznie z synchronizacją zmian na serwerach zaplecza

F5 | ROZWIĄZANIE APM

Rozwiązanie F5 przeprowadza na wstępie uwierzytelnianie użytkowników za pomocą modułu APM (Access Policy Manager). Uwierzytelnianie to może obejmować również inne składniki, takie jak dodatkowe certyfikaty uwierzytelniające, hasła jednorazowe (OTP) lub mechanizmy kontroli bezpieczeństwa na komputerze klienckim.

Po uwierzytelnieniu użytkownika APM sprawdza, czy w katalogu znajduje się konfiguracja skrzynki pocztowej użytkownika i może wykorzystać te informacje do przekierowania dostępu do odpowiedniej grupy serwerów. Tę funkcję można na przykład wykorzystać w celu przeprowadzenia migracji z wersji Exchange 2007 na wersję 2013 bez wprowadzania żadnych zmian na komputerach klienckich i bez zatrzymywania usługi.

Dzięki naszej współpracy z firmą Microsoft, system można łatwo dostosować do nowych wydań Exchange, stosując szablony na platformie F5 BIG-IP. Szablony te są przygotowane specjalnie dla produktu Exchange i umożliwiają bardzo sprawne wprowadzanie nowej konfiguracji.

ARCHITEKTURA REFERENCYJNA | MIGRACJA ŚRODOWISK EXCHANGE

-

10 • Optymalizacja dostępu do centrum przetwarzania danych na podstawie geolokalizacji

PROBLEM

Przedsiębiorstwa prowadzące działalność w skali globalnej często korzystają z rozproszonych geograficznie centrów przetwarzania danych. Powszechnie zakłada się, że optymalnym punktem dostępu dla użytkownika jest zawsze najbliższe niego centrum przetwarzania danych, ponieważ wiąże się to z najmniejszą liczbą przeskoków. Jednak centrum najbliższe nie zawsze jest tym, które reaguje najszybciej. Załóżmy na przykład, że przedsiębiorstwo planuje rozpoczęcie nowej kampanii marketingowej, które spowoduje duży wzrost natężenia ruchu. Ruch ten zacznie od rana zalewać centrum przetwarzania danych w Europe; przedsiębiorstwo ma jednak także inne centrum, zlokalizowane w Ameryce, które w tym przedziale czasowym jest słabo wykorzystywane.

Sensownie zatem będzie skierować użytkowników korzystających z tej kampanii do amerykańskiego centrum przetwarzania danych, wykorzystując w ten sposób istniejącą inwestycję bez ponoszenia dodatkowych kosztów.

Planując sposoby utrzymania mocy obliczeniowej centrów przetwarzania, część przedsiębiorstw zaczyna teraz brać pod uwagę kwestie optymalizacji kosztów. Niektóre z nich podejmują decyzje o włączaniu lub wyłączaniu usług w poszczególnych lokalizacjach na podstawie warunków pogodowych (chłodzenie pochłania 50% energii elektrycznej zużywanej przez centrum przetwarzania danych) lub taryf sieci energetycznej (na przykład w sytuacji, gdy nocą zużycie energii jest mniejsze, co prowadzi do ciągłego przesuwania zasobów obliczeniowych między różnymi strefami czasowymi ? jest to tzw. strategia ?podążania za księżycem?).

ALTERNATYWY

- Rezygnacja z wykorzystania metod globalnego przesuwania zasobów z wykorzystaniem takich metod, jak geolokalizacja, powoduje utratę opłacalności (efektywności kosztowej), konieczność dokonywania inwestycji tam, gdzie jest potrzebna większa moc obliczeniowa, przy jednoczesnym ignorowaniu niewykorzystywanych zasobów w innych lokalizacjach.

F5 | ROZWIĄZANIE BIG-IP DNS

Rozwiązanie BIG-IP DNS umożliwia inteligentne równoważenie ruchu pomiędzy różnymi centrami przetwarzania danych w konfiguracji aktywne/aktywne oraz aktywne/pasywne.

Po określeniu pewnych kryteriów (biznesowych, technicznych lub kosztowych, o których mowa powyżej), a także zdefiniowaniu objętych tym procesem użytkowników oraz aplikacji, rozwiązanie F5 zapewnia automatyczną obsługę ich dostępu dzięki mechanizmom zawsze kierującym ich żądania do optymalnego centrum przetwarzania danych.

ARCHITEKTURA REFERENCYJNA | OPTYMALIZACJA DOSTĘPU DO CENTRUM PRZETWARZANIA DANYCH NA PODSTAWIE GEOLOKALIZACJI

-

11 • Zoptymalizowane równoważenie buforów (CARP)

PROBLEM

Niezbędnym elementem usług przeznaczonych do udostępniania zawartości, takich jak równoważenie buforów proxy, jest optymalizacja proporcji buforowanej zawartości. Tradycyjne algorytmy pozostają przy analizie pochodzenia i nie sprawdzają się w takich scenariuszach. Można to zobrazować na przykładzie usługi wideo na żądanie: jeśli zawartość filmu A znajduje się w buforze 1 i dojdzie do awarii usługi, to algorytm tradycyjny, oparty na skrócie informacji o pochodzeniu, zostanie wyliczony ponownie; spowoduje to utratę informacji o zbuforowanej zawartości i ponowne pobranie całości lub części filmu z oryginalnego repozytorium. Prowadzi to do niepotrzebnego zajęcia zasobów sieciowych i szerokości pasma oraz opóĽnia realizację usługi dostarczania zawartości.

Co więcej, jeśli bufor 1 zostanie ponownie włączony w ramach tej usługi, moduł równoważący nie będzie pamiętać, że film A był dostępny w tym buforze. Dlatego też dla takich usług niezbędny jest inteligentny algorytm, który pozostaje w zawartości będącej przedmiotem żądania, umożliwiając maksymalne wykorzystanie buforowania i optymalizując czas reakcji oraz współczynnik trafień. Takie rozwiązanie pozwala również zwiększyć skalowalność usługi.

ALTERNATYWY

- Żaden inny producent rozwiązań ADC nie oferuje implementacji algorytmu CARP. Alternatywą jest korzystanie z systemu dostarczania zawartości, który jest mniej efektywny pod względem skalowalności, wykorzystania sieci, wydajności bufora i czasu reakcji.

F5 | ROZWIĄZANIE LTM

Rozwiązanie F5 implementuje algorytm CARP (Cache Array Routing Protocol), rekomendowany w przypadku usług stosujących równoważenie buforów proxy. Algorytm ten pozostaje w punkcie docelowym i nie jest ponownie przeliczany z chwilą dołączenia węzła do grupy buforów lub odłączenia go od grupy. Dzięki protokołowi CARP moduł równoważący ?pamięta?, który bufor zawiera żądaną zawartość, co maksymalizuje wskaĽnik buforowania zawartości, a minimalizuje wykorzystanie sieci i czas reakcji.

Co więcej, ten algorytm nie wymaga zapisywania żadnych informacji w pamięci (wybór bezstanowy). Oznacza to, że zużywa bardzo niewiele zasobów modułu równoważącego i nie musi być replikowany w systemie o wysokiej dostępności.

ARCHITEKTURA REFERENCYJNA | ZOPTYMALIZOWANE RÓWNOWAŻENIE BUFORÓW (CARP)

-

12 • Optymalizacja TCP

PROBLEM

Protokół TCP opracowano w połowie lat 70. ubiegłego wieku w celu zapewnienia komunikacji zorientowanej na połączenia, gwarantującej dostarczenie pakietów danych bez błędów i w tej samej kolejności, w jakiej zostały wysłane. Istotnymi elementami tego protokołu są mechanizmy sterowania natłokiem i przepływem ruchu, zmierzające do maksymalizacji szybkości transmisji i eliminacji zatorów w sieci. W sieciach przewodowych protokół TCP wykrywa utratę pakietów wynikającą z zatorów w sieci. Natomiast bezprzewodowe sieci transmisji danych (2G, GPRS, 3G, 4G itd.) cechują się bardzo dużym (w porównaniu z sieciami przewodowymi) współczynnikiem utraty pakietów, który nie jest związany z zatorami; ponadto występują w nich bardzo wysokie opóĽnienia (300 ms w sieci 3G oraz 50 ms w sieci 4G). Te dwie cechy powodują niezadowalającą jakość usługi dla użytkowników przeglądających Internet z urządzeń mobilnych.

ALTERNATYWY

- Wzrost liczby urządzeń mobilnych oraz intensywności ich wykorzystania powoduje, że niezbędne jest poprawienie komfortu przeglądania Internetu (usługi HTTP/HTTPS) z takich urządzeń.

- Zastosowanie ogólnych profili optymalizacji w odniesieniu do wszystkich użytkowników/abonentów i wszystkich typów sieci transmisji danych (światłowodowych, kablowych, 3G, 4G itd.) nie jest możliwe ze względu na bardzo duże różnice między tymi sieciami. Niekiedy lekarstwo jest gorsze od choroby.

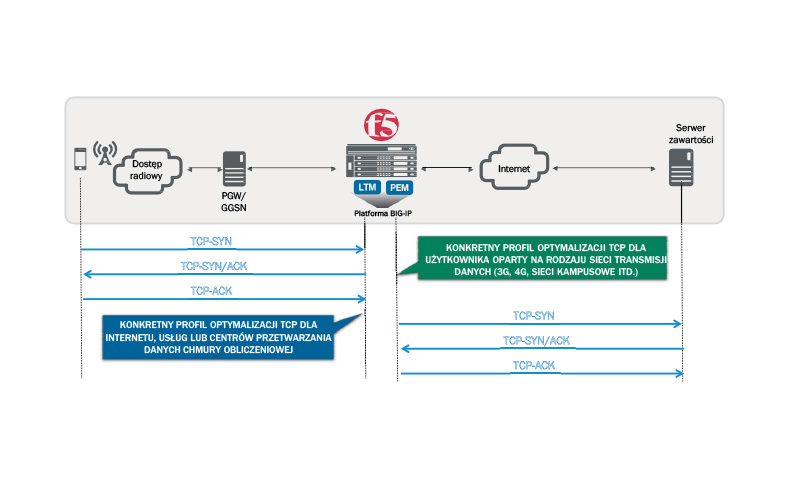

F5 | ROZWIĄZANIE LTM + PEM

Dzięki zastosowaniu technologii Full-Proxy, rozwiązanie BIG-IP LTM (Local Traffic Manager) stanowi idealną platformę do wdrażania optymalizacji TCP. LTM może stosować odpowiednie optymalizacje profili w oparciu o typ sieci bezprzewodowej (2G, 3G, 4G itd.), z którą łączą się użytkownicy, pozwalając na zapewnienie maksymalnie wysokiej jakości korzystania z Internetu na urządzeniach mobilnych. Moduł PEM (Policy Enforcement Manager) powoduje, że zoptymalizowane profile mogą być stosowane na poziomie poszczególnych abonentów oraz ulegać dynamicznym zmianom (na przykład w sytuacji roamingu abonentów między sieciami 3G i 4G).

Obsługiwane są najpopularniejsze algorytmy optymalizacji TCP (Vegas, Westood, Illinois, H-tcp), a także opracowany przez F5 algorytm własny o nazwie Woodside.

Optymalizacja TCP (w warstwie 4) prowadzi także do optymalizacji protokołów używanych w warstwach wyższych (np. HTTP, HTTPS oraz SPDY) bez konieczności wprowadzania modyfikacji w warstwie aplikacji.

ARCHITEKTURA REFERENCYJNA | OPTYMALIZACJA TCP

-

13 • Rekonfiguracja domen bramy

PROBLEM

Publikowanie przez przedsiębiorstwa i organizacje usług w Internecie lub intranecie może rodzić następujące problemy związane z wykorzystaniem domeny:

- Niestandardowe (własne) aplikacje: W większości przypadków programiści nie biorą pod uwagę konieczności rozróżnienia między adresami wewnętrznymi a zewnętrznymi, wstawiając bezpośrednie odwołania do wewnętrznych adresów URL, które nie są dostępne z zewnątrz.

- Aplikacje komercyjne: Często konieczne jest stosowanie pary odwrotnych proxy dla każdej z aplikacji, która przeprowadza rekonfigurację i niekiedy realizuje wstępne uwierzytelnianie. Każda aplikacja wymaga na ogół wdrożenia co najmniej dwóch systemów proxy. Różne wersje rozwiązań komercyjnych stosują niezgodne ze sobą systemy proxy.

ALTERNATYWY

- Wdrażanie wielu systemów odwrotnego proxy dla każdej z aplikacji z osobna, w tym takich rozwiązań, jak Microsoft TMG, serwery ISA, BlueCoat i inne rozwiązania biznesowe, takie jak WebMarshal, WebSEAL itd.

- Rozwiązania te nie pozwalają jednak na konsolidację funkcji, nie gwarantują określonego poziomu wydajności, wymagają użycia systemów operacyjnych ogólnego zastosowania i nie obsługują nowych standardów szyfrowania itd.

F5 | ROZWIĄZANIE LTM

Produkt F5 LTM (Local Traffic Manager) umożliwia rekonfigurację domen i aplikacji w czasie rzeczywistym bez konieczności wdrażania nowych elementów lub odwrotnych proxy.

Ponadto produkt F5 umożliwia wydajne zarządzanie, zoptymalizowane w jednym punkcie dla ruchu zaszyfrowanego, przeprowadzając pobieranie i kompresję ruchu z wykorzystaniem sprzętu zaprojektowanego specjalnie w tym celu.

ARCHITEKTURA REFERENCYJNA | REKONFIGURACJA DOMEN BRAMY

-

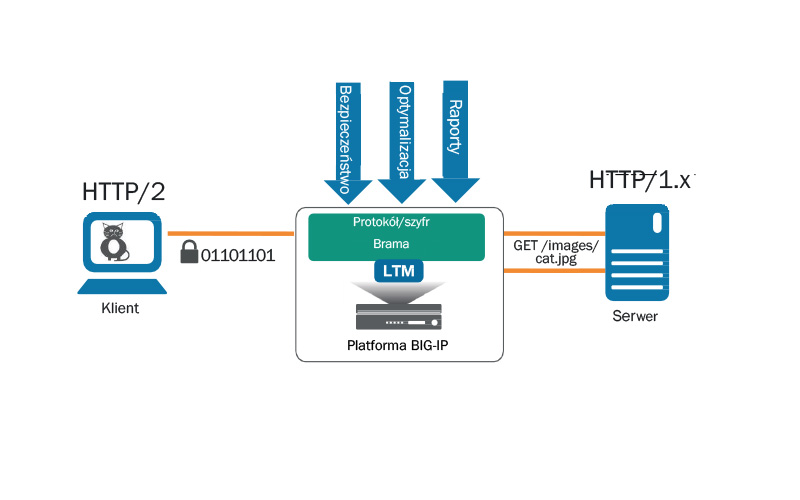

14 • Brama HTTP/2

PROBLEM

Protokół HTTP/1.1 istnieje od 1999 r. W tym czasie Internet ulegał jednak radykalnym zmianom. Obecnie istnieje ponad milion serwisów WWW, elementy zawartości są średnio 45 razy większe niż w 1999 r., a użytkownicy coraz częściej korzystają z takich usług, jak strumieniowa transmisja wideo (HTML5 i tym podobne). Protokół HTTP/1.1 nie był przygotowany na taką ewolucję.

Dostawcy zawartości muszą teraz nieustannie inwestować w eksploatowane platformy, co nie przekłada się bynajmniej na wyraĽny wzrost jakości usługi dla użytkowników. Aż do teraz nie było sposobu na eliminację prawdziwego Ľródła tego problemu, czyli braków funkcjonalnych protokołu HTTP/1.1. Koniecznie trzeba to zmienić.

ALTERNATYWY

Niewdrożenie wydajnych protokołów, takich jak HTTP/2, oznacza brak możliwości oferowania najwyższej jakości interakcji dla użytkowników usług internetowych. W rezultacie wydajność takich usług będzie znacznie gorsza od usług oferowanych przez przedsiębiorstwa, które wdrożyły udoskonalone protokoły. Przyniesie to negatywne skutki w ujęciu biznesowym.

F5 | ROZWIĄZANIE LTM

Protokół HTTP/2 eliminuje wiele problemów, które występowały od 1999 r. Potrzeba zoptymalizowania ruchu w sieci WWW doprowadziła do powstania nowych protokołów, takich jak SPDY oraz HTTP/2.

Rozwiązanie F5 oferuje wbudowane funkcje przekładania informacji w protokole HTTP/2, pochodzących z przeglądarki WWW klienta, na protokół HTTP/1.1 wykorzystywany obecnie na serwerach WWW (Apache, IIS itd.).

Chociaż protokół HTTP/2 rozwiązuje problemy z wydajnością występujące w protokole HTTP/1.1, jego format binarny powoduje, że obecnie stosowane platformy raportowania i analiz WWW staną się nieprzydatne. Translacja wykonywana przez produkt F5 w sposób niedostrzegalny dla infrastruktury HTTP/1.1 sprawia, że można będzie wydłużyć czas użytkowania tych platform. Zapewnia to ochronę zwrotu z inwestycji.

ARCHITEKTURA REFERENCYJNA | BRAMA HTTP/2

-

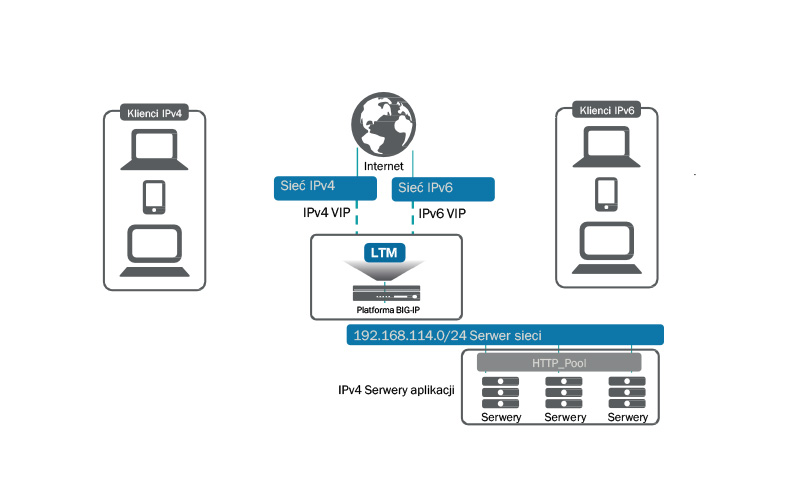

15 • Brama IPv6

PROBLEM

W styczniu 2011 r. zaczęły się kończyć adresy IPv4 i w związku z tym narodziła się potrzeba wdrożenia procesu migracji na nowy protokół IPv6. Obecnie nadal istnieje wiele starszych systemów i urządzeń, które nie obsługują technologii IPv6.

Natomiast wielu operatorów już teraz przydziela abonentom numery w adresacji IPv6 i jest już publikowana zawartość w tym protokole. Wdrażanie infrastruktury, w której współistnieją oba protokoły (do czasu zakończenia migracji na protokół IPv6) nie jest rzeczą prostą i wiąże się z wysokimi kosztami implementacji i przebudowy rozwiązań.

ALTERNATYWY

- Przeprowadzenie migracji całej infrastruktury na protokół IPv6, co negatywnie wpływa na nakłady inwestycyjne / koszty operacyjne, a także eksploatację i bezpieczeństwo samej infrastruktury.

- Duże korporacje, takie jak Google, Facebook, Microsoft i Apple, przekonują użytkowników do przejścia na protokół IPv6, zatem zignorowanie tej ewolucji spowoduje utratę klientów i spadek wartości biznesowej.

F5 | ROZWIĄZANIE LTM

Rozwiązanie F5 LTM (Local Traffic Manager) zapewnia bezpośrednią obsługę protokołu IPv6 i pełni rolę bramy między oboma protokołami, umożliwiając wdrażanie architektury dwustosowej, która przekłada ruch w trybie dwukierunkowym (IPv4 ? IPv6).

LTM umożliwia publikowanie usług IPv6, podczas gdy infrastruktura kliencka nadal korzysta z protokołu IPv4. Pozwala to na stopniowe przeprowadzanie migracji bez negatywnego wpływu na użytkowników i czerpanie zwrotu z inwestycji w istniejącą infrastrukturę.

ARCHITEKTURA REFERENCYJNA | BRAMA IPV6

-

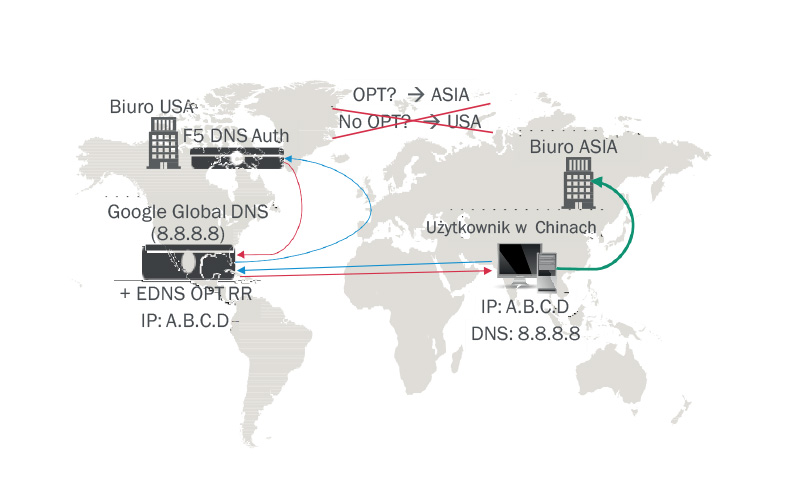

16 • Rozwiązanie geolokalizacyjne z rozszerzoną usługą DNS (EDNS)

PROBLEM

Od chwili opracowania protokołu DNS na początku lat 80. ubiegłego wieku wzbogacano go stopniowo o nowe funkcje, zachowując jednocześnie zgodność z wcześniejszymi wersjami. W 1999 r. zaproponowano rozszerzenie standardu DNS o obsługę nowych parametrów i kodów odpowiedzi, które miały umożliwić dłuższą odpowiedĽ przy zachowaniu struktury zgodnej z wcześniejszymi implementacjami. EDNS (RFC6891) dodaje do komunikatów DNS informacje w postaci rekordów pseudo-RR typu OPT, które są dołączane w sekcji danych dodatkowych komunikatu.

Jeśli użytkownik korzysta z globalnych serwerów DNS (np. oferowanych przez Google), działanie usług opartych na geolokalizacji może być zakłócone, ponieważ żądania do serwera autoryzacji są wysyłane z tych serwerów globalnych. Jeśli nie ma żadnych informacji o faktycznej lokalizacji klienta będącego Ľródłem żądania, odpowiedzi DNS mogą nie być optymalne, a nawet prowadzić do błędów takich usług.

ALTERNATYWY

- Użytkownicy Internetu powszechnie korzystają z globalnych serwerów DNS, zatem rezygnacja z wdrożenia mechanizmów rozszerzających protokół DNS (EDNS) grozi brakiem dokładności i utratą wydajności usług opartych na geolokalizacji.

- Używanie sieci CDN, co może prowadzić do wzrostu kosztów operacyjnych usługi.

F5 | ROZWIĄZANIE DNS

Moduł DNS rozwiązania F5 BIG-IP może wstawiać, odczytywać i przetwarzać rekordy OPT standardu EDNS.

Moduł ten umożliwia wstawienie w oryginalnym żądaniu DNS klienta rekordu OPT zawierającego publiczny adres IP tego komputera. Podjęta decyzja będzie się opierać na adresie IP zawartym w tym rekordzie OPT (a nie na adresie IP oryginalnego żądania). W kolejnym rekordzie OPT zostanie zwrócona prawidłowa odpowiedĽ.

ARCHITEKTURA REFERENCYJNA | ROZWIĄZANIE GEOLOKALIZACYJNE Z EDNS

-

17 • Wysoka dostępność i centrum przetwarzania danych w topologii gwiaĽdzistej

PROBLEM

Wdrażanie mechanizmów wysokiej dostępności w topologii gwiaĽdzistej może być przedsięwzięciem skomplikowanym technicznie i wiążącym się z dużymi inwestycjami w sprzęt oraz wysokimi kosztami operacyjnymi.

ALTERNATYWY

- Zapewnienie nadmiarowości całego sprzętu w centrum przetwarzania danych obsługującego każdy z ośrodków lub w każdym z ośrodków zdalnych wiąże się z potencjalnie wysokimi kosztami nabycia urządzeń.

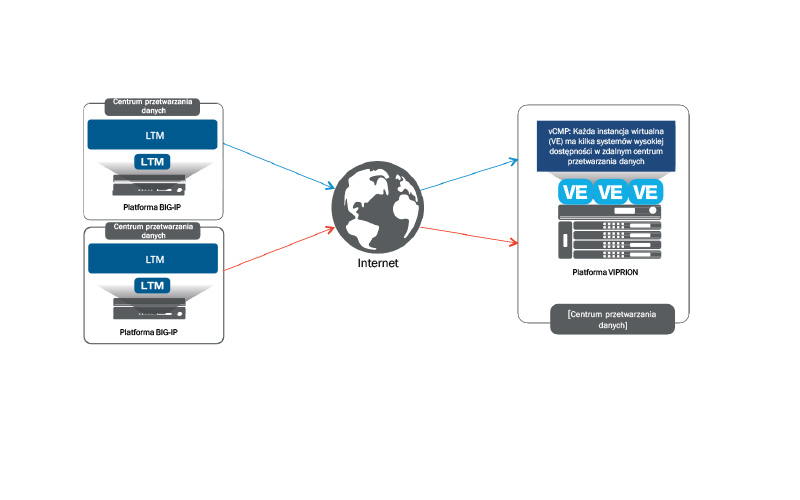

F5 | ROZWIĄZANIA LTM + vCMP

Technologia F5 vCMP (Virtual Clustered Multiprocessing) umożliwia podział urządzenia na segmenty i przypisanie zasobów fizycznych (mocy procesora i pamięci RAM) poszczególnym użytkownikom-gościom z zachowaniem prawidłowej wydajności i izolacji.

Rozwiązanie to opiera się na wdrożeniu pojedynczych urządzeń F5 BIG-IP w lokalizacjach zdalnych (ramionach gwiazdy); nadmiarowość jest zapewniana przez jedno urządzenie F5 BIG-IP zainstalowane w centrum przetwarzania danych w lokalizacji centralnej, które jest dzielone na segmenty z użyciem technologii vCMP – po jednym segmencie na każdy ośrodek zdalny.

W przypadku awarii jednego z urządzeń w zdalnych centrach przetwarzania danych rolę aktywną przejmuje odpowiadający mu „użytkownik-gość” segmentu vCMP, co gwarantuje nieprzerwaną dostępność usługi.

ARCHITEKTURA REFERENCYJNA | WYSOKA DOSTĘPNOŚĆ I CENTRA PRZETWARZANIA DANYCH W ARCHITEKTURZE PROMIENISTEJ

-

18 • Łączenie sieci z nakładającymi się adresami

PROBLEM

Konieczność połączenia ze sobą sieci z nakładającymi się adresami IP to częsty problem w przypadku fuzji i przejęć przedsiębiorstw.

Takie połączenie jest problematyczne dla działu informatycznego z kilku powodów:

- konieczność uruchomienia połączenia w ograniczonym czasie bez negatywnego wpływu na działalność biznesową / usługę oraz przy zachowaniu kontroli nad kosztami;

- istnienie usług starszych, w których nie można łatwo zmienić adresu IP lub które używają adresu IP osadzonego w aplikacjach (a nie podawanego przez serwer DNS);

- konieczność kontroli przepływów ruchu między nakładającymi się sieciami z obu środowisk.

ALTERNATYWY

- Przebudowa adresacji IP. Jest to bardzo czasochłonne i kosztowne, wymaga wielu zasobów i nie gwarantuje prawidłowego rozwiązania we wszystkich sytuacjach.

- Rozwiązanie typu NAT: Są to rozwiązania drogie, mało elastyczne (pod względem możliwości śledzenia, rejestracji w dziennikach itp.) i mało skalowalne w odniesieniu do pul adresów IP i portów. Standardowe rozwiązania NAT wymagają wysokich nakładów inwestycyjnych i generują duże koszty operacyjne.

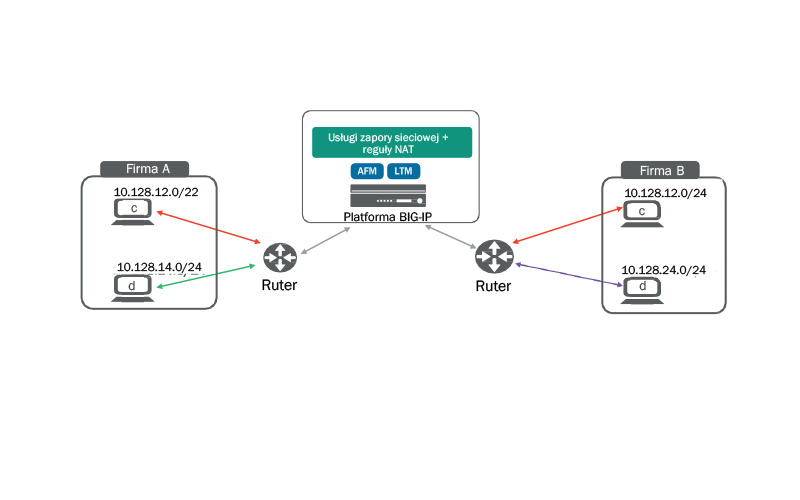

F5 | ROZWIĄZANIA LTM + AFM

LTM umożliwia definiowanie prostych reguł translacji między nakładającymi się sieciami z zachowaniem oryginalnych adresów hosta i portów, a także umożliwia kontrolę ruchu między obiema sieciami przy minimalnej interwencji i w sposób przezroczysty dla aplikacji i użytkowników.

Jest to rozwiązanie o nieograniczonej skalowalności (nie ma pul adresów IP i portów) oraz niemal zerowym wpływie na wydajność sieci.

Administratorzy mają również pełną swobodę definiowania konfiguracji i eksportu dzienników, co zapewnia możliwość śledzenia połączeń.

Obsługiwane są protokoły rutingu dynamicznego (OSPF, BGP, etc.), co pozwala na integrację wdrożeń z istniejącą infrastrukturą w obu środowiskach.

Co więcej, rola tego modułu w sieci oznacza, że jest idealnym miejscem do egzekwowania reguł bezpieczeństwa – skrót AFM (Advanced Firewall Manager) oznacza zaawansowany menedżer zapór, pozwalając na kontrolę ruchu przepływającego między sieciami w obu środowiskach.

ARCHITEKTURA REFERENCYJNA | ŁĄCZENIE SIECI Z NAKŁADAJĄCYMI SIĘ ADRESAMI

-

19 • Zapewnianie trwałości sesji z centrum przetwarzania danych

PROBLEM

Niektóre aplikacje wymagają trwałości sesji nawet wtedy, gdy usługa jest świadczona z wielu centrów przetwarzania danych. Jeśli użytkownicy mogą pracować w roamingu (przechodzić między sieciami) i korzystać z odrębnych, publicznych usług LDNS, konieczne jest wprowadzenie mechanizmów gwarantujących utrzymanie połączenia użytkownika z oryginalnym centrum przetwarzania danych przez cały czas trwania sesji.

ALTERNATYWY

Nie ma obecnie żadnych alternatyw dla tego rozwiązania. Przedsiębiorstwa nie mogą podtrzymać sesji użytkownika i ulega ona zresetowaniu.

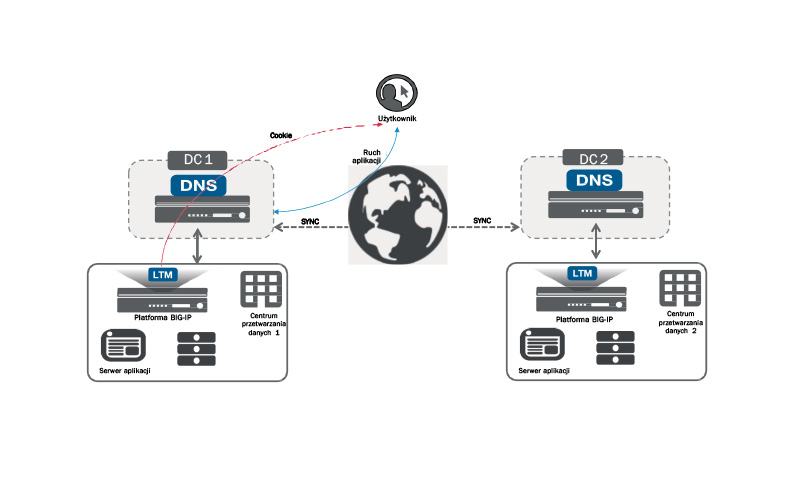

F5 | ROZWIĄZANIA LTM + DNS

Dzięki funkcjom zapewniania trwałości sesji oferowanym przez rozwiązanie BIG-IP DNS można ustawiać limity zakresów IP, co pozwala kolejnemu operatorowi DNS na utrzymanie trwałości tej samej sesji.

Ponadto LTM wspomaga utrzymanie trwałości sesji z centrum przetwarzania danych, wstawiając w przeglądarce plik cookie z informacjami o danym centrum i sesji.

ARCHITEKTURA REFERENCYJNA | ZAPEWNIANIE TRWAŁOŚCI SESJI Z CENTRUM PRZETWARZANIA DANYCH

-

20 • Oferowanie dostosowanych portali

PROBLEM

W wielu przypadkach konieczne jest traktowanie różnych klientów na różne sposoby w zależności od ich profilu. Może to oznaczać różne typy dostępu do aplikacji lub różne bloki reklamowe, uzależnione od produktów lub usług zamówionych przez danego klienta. Zarządzanie taką logiką jest niezwykle złożone; jest to ponadto aspekt, który trzeba wziąć pod uwagę podczas programowania aplikacji, co wymaga poświęcenia dodatkowego czasu, poniesienia kosztów, wykonania testów itd. Przykładem takich dostosowań może być sposób prezentacji zawartości użytkownikom w zależności od posiadanej przez nich karty lojalnościowej: użytkownikom z kartą „złotą” będą wyświetlane spersonalizowane, dostosowane banery i oferty reklamowe, inne niż zawartość widoczna dla użytkowników z kartą „srebrną”. Wdrożenie tej logiki wymaga dynamicznego dostosowywania zawartości w aplikacji; aktualizowanie takich dostosowań może być niezwykle skomplikowane i kosztowne.

ALTERNATYWY

- DoraĽne prace programistyczne, których efektów nie można ponownie wykorzystać i które wiążą się z modyfikacją aplikacji.

- Koszty i czas niezbędny na tworzenie takich dostosowań.

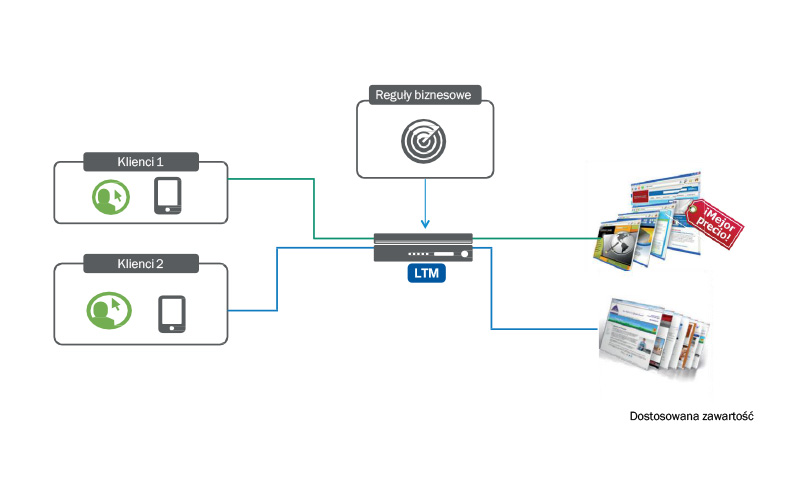

F5 | ROZWIĄZANIA LTM

F5 LTM umożliwia kierowanie ruchu użytkowników do poszczególnych usług na podstawie profilu danego użytkownika lub klienta. Ta funkcja nie ma wpływu na programistyczne aspekty aplikacji i jest wykonywana przed aplikacjami, dzięki czemu pozostaje całkowicie dla nich przezroczysta.

Ponadto fakt, że nie wymaga to harmonogramu prac, ogromnie przyspiesza wprowadzanie rozwiązania na rynek oraz zmniejsza koszty implementacji i wdrażania.

ARCHITEKTURA REFERENCYJNA | OFEROWANIE DOSTOSOWANYCH PORTALI

-

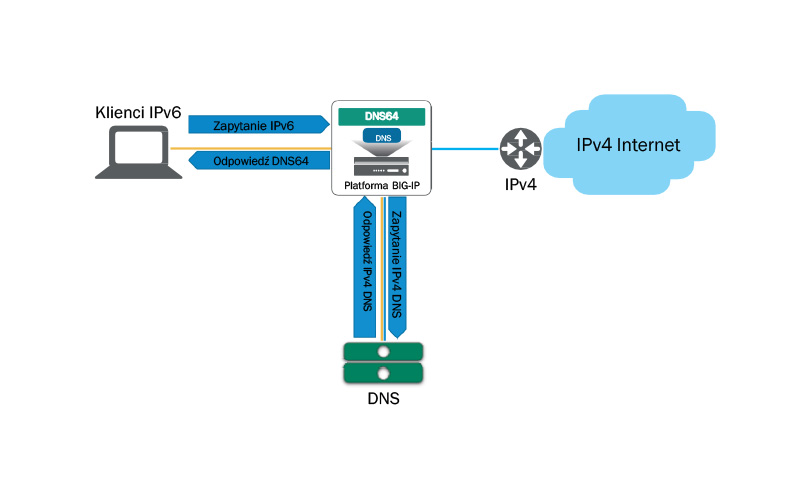

21 • Rozwiązanie DNS64

PROBLEM

Stopniowe wprowadzanie protokołu IPv6 oznacza realną koegzystencję sieci IPv4 i IPv6, która będzie się utrzymywać jeszcze przez długi czas.

Migracja na protokół IPv6 powinna być procesem niezauważalnym dla użytkowników i nie może w żadnym razie prowadzić do utraty dostępu do usług IPv4 dla tych z nich, którzy mają już adresy IPv6.

Chociaż konfiguracja IPv6 staje się stopniowo powszechną praktyką wśród użytkowników, nie wszystkie usługi są dostępne w tym protokole (a niektóre mogą nigdy nie zostać w nim udostępnione). Dlatego też pojawił się problem komunikacji między światem standardu IPv6 a światem IPv4.

ALTERNATYWY

- Zablokowanie dostępu użytkowników IPv6 do starszych usług IPv4 nie jest realistyczną alternatywą.

- Aktualizacja i konfiguracja tradycyjnych platform DNS do obsługi mechanizmu DNS64 może być zadaniem skomplikowanym i kosztownym.

F5 | ROZWIĄZANIA BIG-IP DNS

DNS64 to mechanizm tworzenia rekordów DNS w formacie AAAA (IPv6) z rekordów typu A (IPv4). Takie tłumaczenie nazw domen między protokołami IPv6 i IPv4 stanowi istotny element komunikacji między klientami, które używają tylko protokołu IPv6, a serwerami, które używają tylko protokołu IPv4, bez konieczności wprowadzania jakichkolwiek zmian na tych klientach i serwerach.

Moduł BIG-IP DNS realizuje funkcje DNS64 w sposób autonomiczny i przezroczysty dla standardowych rozwiązań DNS, które już zostały wdrożone. Alternatywnie można zintegrować ten moduł z dodatkowym rozwiązaniem DNS64 innego producenta, aby uzupełnić jego możliwości. W tym drugim przypadku BIGIP przechwytuje żądania DNS IPv6 z klientów, zarządza nimi i optymalizuje je, a następnie wysyła te żądania do zewnętrznych serwerów DNS64.

ARCHITEKTURA REFERENCYJNA | ROZWIĄZANIE DNS64

-

22 • Rozwiązanie NAT64

PROBLEM

Stopniowe wprowadzanie protokołu IPv6 oznacza realną koegzystencję sieci IPv4 i IPv6, która będzie się utrzymywać jeszcze przez długi czas. Migracja na protokół IPv6 powinna być procesem niezauważalnym dla użytkowników i nie może w żadnym razie prowadzić do utraty dostępu do usług IPv4 dla tych z nich, którzy mają już adresy IPv6. Chociaż konfiguracja IPv6 staje się stopniowo powszechną praktyką wśród użytkowników, nie wszystkie usługi są dostępne w tym protokole (a niektóre mogą nigdy nie zostać w nim udostępnione). Dlatego też pojawił się problem komunikacji między światem standardu IPv6 a światem IPv4.

ALTERNATYWY

- Zablokowanie dostępu użytkowników IPv6 do starszych usług IPv4 nie jest realistyczną alternatywą.

- Alternatywą jest wdrożenie mechanizmu NAT64 na tradycyjnych platformach NAT/CGNAT, z jednoczesną utratą funkcji konsolidacyjnych oferowanych przez rozwiązanie F5 BIG-IP.

F5 | ROZWIĄZANIE LTM/CGNAT

Klienty IPv6, które chcą uzyskać dostęp do starszych usług IPv4, muszą skorzystać z rozwiązania przekładającego adres IPv6 na adres IPv4. Takim rozwiązaniem jest NAT64.

Rozwiązanie NAT64 ma zastosowanie tylko do ruchu z klientów IPv6, które uzyskują dostęp do usług operujących w protokole IPv4. Funkcję NAT64 obsługuje zarówno moduł LTM, jak i moduł CGNAT.

ARCHITEKTURA REFERENCYJNA | ROZWIĄZANIE NAT64

-

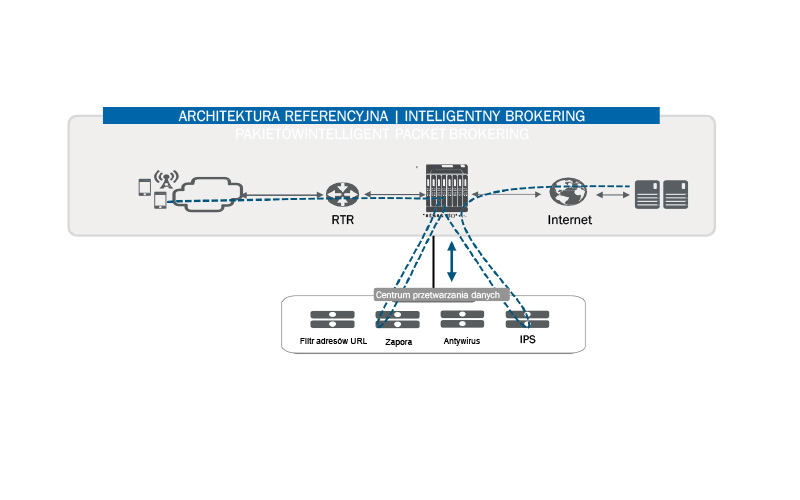

23 • Inteligentny brokering pakietów

PROBLEM

Różne przepływy ruchu w centrum przetwarzania danych muszą być przesyłane lub kopiowane do rozwiązań odpowiednich dla danej platformy (systemy IDS/IPS, systemy antywirusowe, filtrowanie zawartości i adresów URL, systemy kontroli rodzicielskiej itd.), stosownie do potrzeb użytkowników. Specyficzne rozwiązania techniczne nie dają się wydajnie skalować, a koszty rosną w błyskawicznym tempie. Proces wdrażania i integracji nowych rozwiązań w ramach centrum przetwarzania danych jest mało elastyczny.

ALTERNATYWY

- Statyczna konfiguracja usług (z użyciem różnych mechanizmów) nie zapewnia elastyczności ani logiki niezbędnej do efektywnego wdrażania.

- Konfiguracja wszystkich elementów centrum przetwarzania danych w trybie inline, co wprowadza niepotrzebne opóĽnienia, ogranicza skalowalność techniczną i znacząco podnosi koszty. Jako że wszystkie elementy pracują inline, każdy z nich staje się krytycznym punktem podatności na awarię.

F5 | ROZWIĄZANIE PEM

PEM (Policy Enforcement Manager) to narzędzie opracowane przez F5, które umożliwia konfigurowanie inteligentnego brokeringu pakietów w łatwy i skalowalny sposób na podstawie pochodzenia lub typu ruchu. PEM kieruje lub kopiuje poszczególne przepływy ruchu do różnych platform (służących do monitorowania, ochrony antywirusowej, systemów IPS, filtrowania adresów URL, kontroli rodzicielskiej itd.).

Konfigurować można zarówno przepływy ruchu online (na potrzeby IPS i tym podobnych), jak i offline (dla systemów IDS itp.). Oznacza to, że poszczególne rozwiązania mogą być skalowane i wymiarowane niezależnie od siebie i w sposób efektywny pod względem technicznym i ekonomicznym.

PEM zapewnia niezbędne funkcje monitorowania dostępności i wydajności wszystkich rozwiązań zintegrowanych w ramach różnych przepływów, co pozwala na ich dynamiczną zmianę.

-

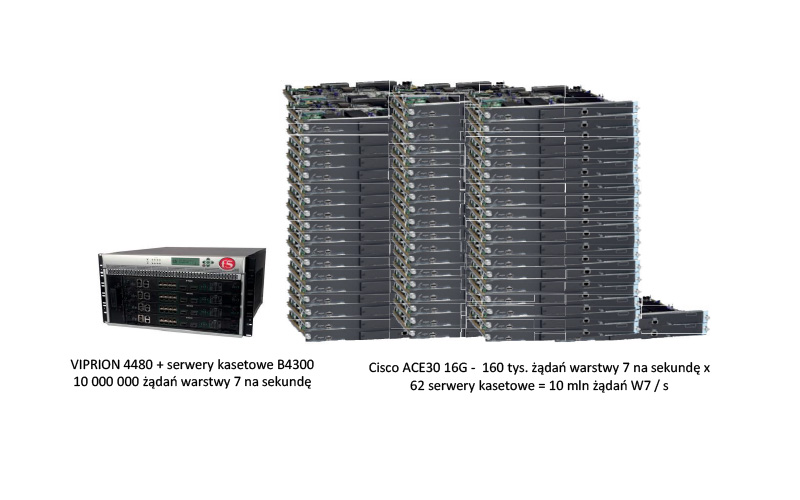

24 • Wymiana produktów Cisco ACE

PROBLEM

We wrześniu 2010 r. firma Cisco ogłosiła, że nie będzie kontynuować prac nad kolejną generacją produktów ACE do równoważenia obciążenia. Postawiło to klientów w obliczu problemów w zakresie dalszego wsparcia i serwisowania tych platform.

Należy także pamiętać, że rozwiązanie Cisco ACE skupia się na równoważeniu obciążenia w warstwie 2-4, nie jest zgodne z protokołem IPv6, oferuje ograniczoną obsługę takich funkcji, jak buforowanie i kompresja, a ponadto nie ma szablonów do wdrażania aplikacji.

Mówiąc krótko, klienci nie mają dziś gwarancji, że sprzęt Cisco ACE będzie w stanie zapewnić funkcje równoważenia obciążenia lub obsługi platform.

ALTERNATYWY

- Dalsze korzystanie z rozwiązania Cisco ACE. Rodzi to problemy związane z koniecznością utrzymywania zespołu pozbawionego bezpośredniego wsparcia producenta, co jest poważnym zagrożeniem bezpieczeństwa infrastruktury klienta.

F5 | ROZWIĄZANIE LTM

F5 BIG-IP Local Traffic Manager? (LTM) to czołowe rozwiązanie na rynku produktów ADC (kontrolerów dostarczania aplikacji).

LTM przekształca sieć w prężną infrastrukturę służącą do dostarczania aplikacji, pełniąc rolę systemu proxy między użytkownikami a serwerami aplikacji oraz tworząc warstwę abstrakcji, która chroni, optymalizuje oraz równoważy ruch aplikacyjny. Te funkcje zapewniają elastyczność i poziom kontroli pozwalający na dodawanie aplikacji i serwerów, eliminację przestojów, poprawę wydajności aplikacji oraz spełnianie wymagań w zakresie bezpieczeństwa.

Zaletą nabycia rozwiązania F5 jest możliwość skonsolidowania wszystkich funkcji w jednym komputerze (wirtualnym albo fizycznym).

Dzięki bliskiej współpracy między Cisco i F5 migracja z produktu Cisco ACE na dowolną platformę F5 jest prostą operacją o niskim poziomie ryzyka.

ARCHITEKTURA REFERENCYJNA | WYMIANA PRODUKTÓW CISCO ACE