SHAPE

-

86 • Ochrona przed oszustwami dzięki AI oraz ML | Shape Froud Prevention

KLUCZOWE KORZYŚCI

- Niezrównana dokładność. Dokładne wykrywanie i ograniczenie fałszywego ruchu dzięki połączeniu inteligencji zaawansowanej telemetrii z możliwościami leżącymi w Device ID.

- Prostota użytkowania. Możliwość bezproblemowego kontynuowania pracy przez poprawnie rozpoznanych użytkowników bez konieczności podejmowania dodatkowych, często frustrujących i rozbudowanych procesów logowania (np. MFA, Captcha, itd.)

- Wielowymiarowe działanie. Ochrona w czasie rzeczywistym zarówno samych aplikacji mobilnych i internetowych, jak i interfejsów API.

- Zaawansowane mechanizmy. Posiada algorytmy uczenia maszynowego do wykrywania i blokowania oszustw w czasie rzeczywistym. Wykrywa i zatrzymuje przejmowanie kont, tworzenie nowych (złośliwych) kont oraz inne złośliwe działania oszustów.

PROBLEM

Statystyki wielu źródeł podają, że zdecydowana większość codziennych prób logowania w przeciętnej organizacji pochodzi nie od prawdziwych użytkowników, ale w wyniku ruchu stanowiącego próbę ataku opartego na botach. Ich zachowanie wydaje się być identyczne z prawdziwymi użytkownikami witryn internetowych i aplikacji mobilnych. Co gorsza, stale i szybko rozwijają metodologię swojego działania aby uniemożliwić aplikacjom i administratorom odróżnić ruch rzeczywisty od fałszywego. Ruch generowany przez boty, w szczególności wszystkie automatyczne próby logowania są oczywiście niepożądane nie tylko z uwagi na stały drenaż przepustowości i zasobów serwerów, ale szczególnie z uwagi na potencjalnie krytyczny incydent udanego logowania bota do aplikacji przy użyciu skradzionych danych uwierzytelniających.

ROZWIĄZANIE

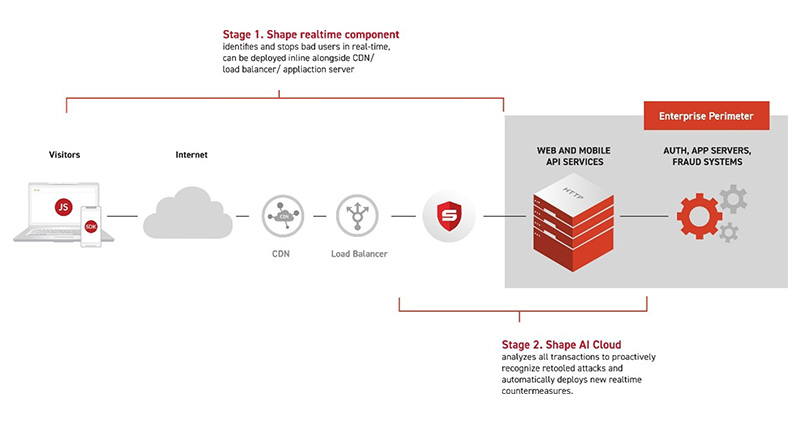

Shape Security to zestaw innowacyjnych rozwiązań opartych o sztuczną inteligencję (AI) i uczenie maszynowe (ML), które identyfikują wszelkiego rodzaju szkodliwy ruch internetowy i blokują go, zanim zacznie obciążać Twoje zasoby. Wykorzystuje opatentowany dwuetapowy proces, w którym bardzo dokładnie wykrywa i blokuje ataki w czasie rzeczywistym.

- Etap 1: ocenia każdą transakcję pod kątem m.in. zestawu zdefiniowanych ryzyk w sieci, wydajności witryny, czasem ładowania, reputacja użytkownika, urządzeniem z jakiego pochodzi ruch i rodzajem aplikacji / kontem docelowym.

- Etap 2: zakłada, że niektóre boty ewoluują w czasie i za pomocą mechanizmów uczenia maszynowego dostosowuje się do zmieniających warunków, aby stale poprawiać skuteczność działania.

ARCHITEKTURA REFERENCYJNA

-

87 • Uwierzytelnianie z wykorzystaniem Device ID | Shape Recognize

PROBLEM

Na cyfrowym rynku konsumenci mają wiele możliwości wyboru. Możliwość szybkiego logowania czy zawierania transakcji jest kluczową przewagą konkurencyjną i zapewnia zadowolonych, stałych klientów. W przypadku wielu marek napięcie między bezproblemowymi doświadczeniami konsumentów a bezpieczeństwem aplikacji może: prowadzić do kompromisów, które bezpośrednio wpływają na wyniki biznesowe. Na przykład wiele aplikacji internetowych B2C agresywnie ograniczaj długość sesji internetowej, próbując zapewnić lepsze bezpieczeństwo aplikacji, ale może to również frustrować legalnych stałych klientów. W przypadku typowych aplikacji internetowych B2C, do 30% legalnego człowieka ruch ma problemy z pomyślnym zalogowaniem. Teraz organizacje mają nowe narzędzie do usuwania napięć między bezproblemowym e-commerce a bezpieczeństwem: Rozpoznawanie kształtu. Recognize pozwala organizacjom B2C zapewnić bezpieczne trwałe logowanie, takie jak Amazon, Gmail i Paypal (90 dni lub więcej); ta zmiana może pomóc w zwiększeniu przychodów online o 1-2%.

ROZWIĄZANIE

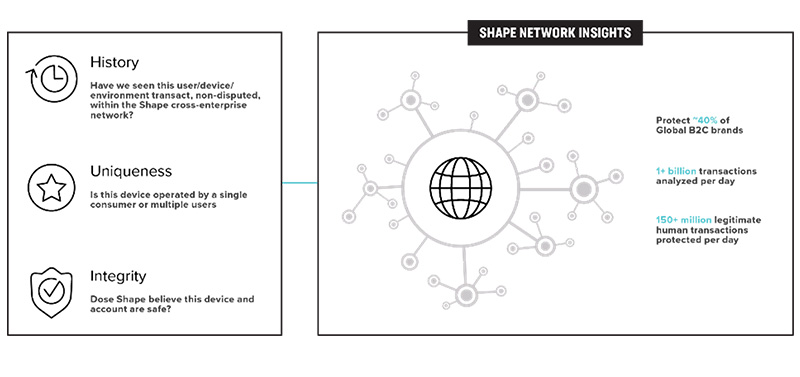

Device ID jest działającym w czasie rzeczywistym, precyzyjnym rozwiązaniem identyfikującym, które pomaga klientom lepiej zrozumieć urządzenia odwiedzające ich witryny internetowe oraz obsługujące aplikacje mobilne. Device ID korzysta z zaawansowanych algorytmów gromadzenia sygnałów i sprawdzonych algorytmów uczenia maszynowego, aby przypisać każdemu urządzeniu niepowtarzalny identyfikator w oparciu o jego przeglądarkę, system operacyjny i atrybuty sieci. Informacje zwrotne z tych sygnałów, pozwalają na budowanie wzorców behawioralnych, które mogą być analizowane w celu ograniczania oszustw i poprawy procesu logowania użytkowników – uwierzytelniania urządzeń.

Shape Recognize wykorzystuje inteligencję zaawansowanej telemetrii Shape, którą łączy z możliwościami leżącymi w Device ID i historią logowania, aby poprawić i ułatwić proces związany z uwierzytelnianiem użytkownika. Korzyści płynące z rozwiązania, to rozpoznawanie prawdziwych użytkowników i odciążanie rozpoznanego, legalnego ruchu klientów z frustrujących i rozbudowanych procesów logowania (np. MFA, Captcha, itd.). Recognize osiąga to poprzez identyfikację powracających klientów i innych prawdziwych użytkowników w czasie rzeczywistym, dzięki dogłębnej analizie czynników behawioralnych i kontekstowych oraz dzięki globalnemu zasięgowi sieci Shape. Dzięki takiemu poziomowi wiedzy, tradycyjne aplikacje internetowe jak i aplikacje mobilne mogą istotnie redukować lub eliminować problemy z wiązane z logowaniem, co prowadzi do zwiększenia przychodów i znacznej poprawy wygody klientów.

ARCHITEKTURA REFERENCYJNA

-

88 • Eliminacja oszustw internetowych | Shape Froud Engine (SAFE)

PROBLEM

Ograniczenie oszustw internetowych w przypadku stosowania aplikacji internetowych i mobilnych jest trudne. Pomimo posiadania licznych narzędzi do wykrywania oszustw, w przypadku większości przedsiębiorstw straty spowodowane oszustwami zwiększają się z roku na rok. Co gorsza, obawa przed oszustwami sprawia również, że przedsiębiorstwa nakładają na uprawnionych użytkowników konieczność podejmowania dodatkowych kroków.

ROZWIĄZANIE

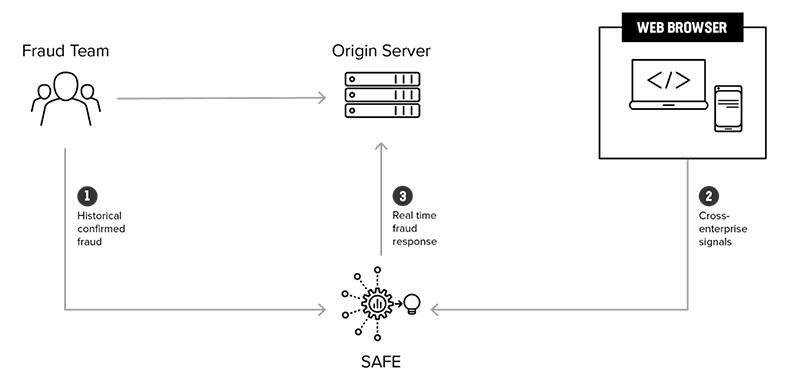

Shape AI Fraud Engine (SAFE) dostarcza zespołom bezpieczeństwa nowe, potężne narzędzie do wykrywania i eliminowania oszustw internetowych. SAFE analizuje każdą transakcję online w bardzo szerokim kontekście danych telemetrycznych i behawioralnych samego użytkownika – począwszy od jego pierwszych aktywności w systemie, chronionej aplikacji internetowej lub mobilnej, poprzez utworzenie konta lub logowanie. SAFE koreluje również dane z różnych przeglądarek i urządzeń używanych przez tego samego użytkownika, jak również z całej sieci Shape dzięki czemu może określić prawdziwe intencje użytkownika. Wyniki powyższych analiz są aktualizowane w czasie rzeczywistym dzięki czemu wraz postępem czasu system działa coraz wydajniej.

ARCHITEKTURA REFERENCYJNA

-

89 • Przeciwdziałanie atakom na aplikacje mobile i internetowe | Shape Enterprise Defense

PROBLEM

Aplikacje internetowe i mobilne są narażone na zaawansowane ataki z wykorzystaniem bardzo pospolitych zachowań. Zamiast wykorzystywać luki w zabezpieczeniach aplikacji, osoby atakujące wykorzystują, a raczej nadużywają ich funkcjonalności. Ataki imitujące symulują ludzkie zachowanie za pomocą wysoce wyrafinowanego zautomatyzowanych narzędzi, co prowadzi do oszustw lub nieautoryzowanych działań. Najbardziej znane zagrożenia to:

- Credential Stuffing

- Nieautoryzowana agregacja danych

- Tworzenie fałszywych kont

Tego typu ataki łamią tradycyjne mechanizmy bezpieczeństwa, w tym zapory nowej generacji i zapory sieciowe aplikacji internetowych (WAF) oraz popularne techniki obronne, takie jak oparte na IP umieszczanie na czarnej liście, ograniczanie szybkości i CAPT

ROZWIĄZANIE

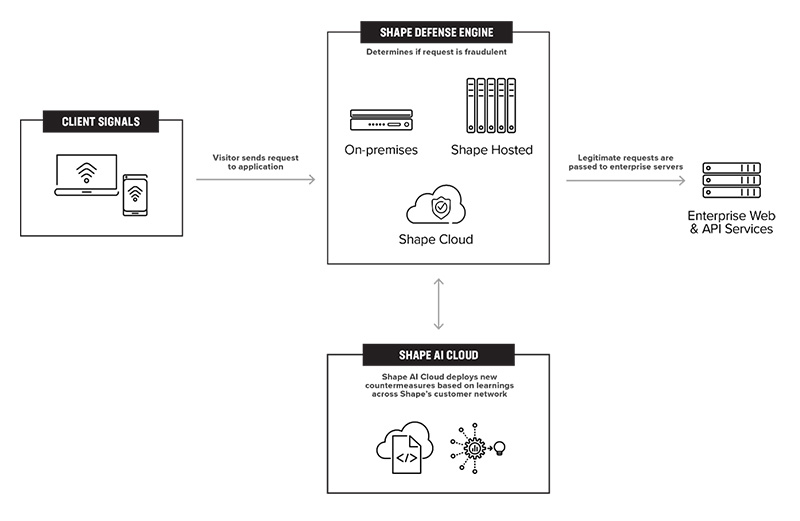

Shape Enterprise Defense chroni aplikacje internetowe, mobilne oraz interfejsy API przed zaawansowanymi atakami, które mogą przyczyniać się do oszustw na dużą skalę. System wykorzystuje między innymi sztuczną inteligencję (AI) i uczenie maszynowe (ML), aby dokładnie określać czy żądanie do aplikacji pochodzi z wiarygodnego źródła, a jeśli nie ? aby skutecznie im zapobiegać. Shape gromadzi zaawansowane dane telemetryczne, żeby zwiększyć możliwości swojego silnika bezpieczeństwa. Centralnym elementem decyzyjnym systemu jest Shape Defense Engine, którego zadaniem jest wykrywanie i zapewnianie ochrony przed automatycznymi atakami na aplikacje. Bazując na setkach sygnałów może reagować na fałszywe żądania wykrywając zagrożenia na poziomie sieci, przeglądarki i użytkownika. Serwer proxy rozwiązania można wdrożyć lokalnie, hostować w centrum danych Shape lub umieścić w chmurze publicznej zarządzanej przez producenta. Rozwiązanie Shape Enterprise Defense jest dostarczane w postaci w pełni zarządzanej usługi. Dzięki temu ataki są wykrywane i blokowane praktycznie przy zerowym wysiłku ze strony pracowników przedsiębiorstwa.

ARCHITEKTURA REFERENCYJNA